Installazione del server Edge Gateway¶

Impostazioni iniziali del sistema¶

Quando l'appliance Edge Gateway Cluster viene avviato per la prima volta, viene visualizzata una procedura guidata per la configurazione iniziale della macchina. Questa procedura guidata consente di inizializzare la configurazione specifica del sistema e quelle specifiche per l'uso di ** cyber** elementi Cleanroom.

Impostazioni del sistema¶

Il wizard inizia chiedendo di selezionare una lingua:

Info

La lingua scelta influirà sia sulla lingua di visualizzazione del sistema che sul layout della tastiera.

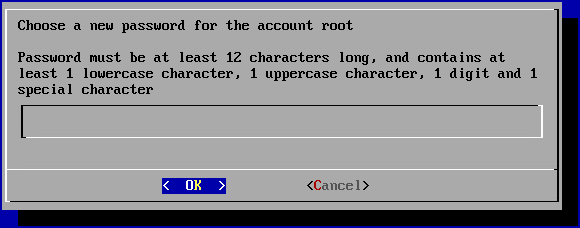

Il wizard ti chiede quindi di aggiungere una nuova password per l'account di sistema root (assicurati che soddisfi la complessità richiesta):

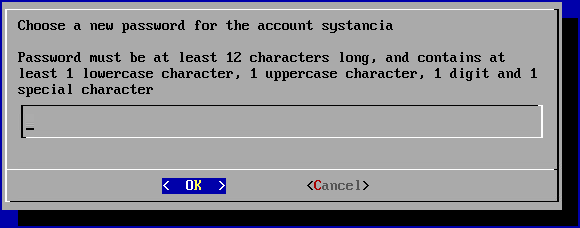

Successivamente, è necessario modificare la password dell'account utente di sistema systancia (assicurarsi che soddisfi la complessità richiesta):

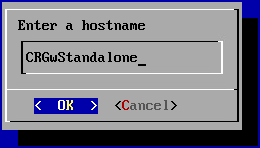

Infine, è necessario inserire il nome della macchina:

--8<-- [fine: sistema-inizializzazione-gw]¶

- 8 <-- [start:network-config-gw]¶

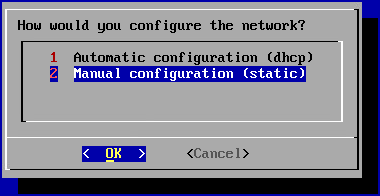

Una volta applicate le impostazioni di sistema, l'Assistente passa alle impostazioni di rete della macchina.

Il primo pannello chiede di scegliere tra una configurazione statica e una configurazione dinamica tramite DHCP:

Raccomandazione

Si raccomanda di utilizzare una configurazione statica per le impostazioni di rete della macchina, in particolare per la funzione di accesso diretto.

È possibile utilizzare DHCP anche se l'indirizzo IP è impostato a livello del server DHCP.

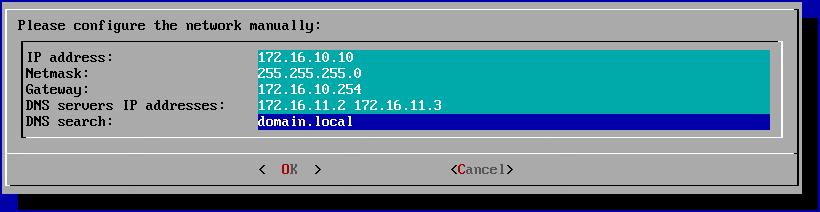

Se la configurazione statica è scelta, il wizard richiederà le seguenti impostazioni di rete:

Tip

È possibile inserire più server DNS (massimo 3) separandoli con spazi.

Impostazioni di rete¶

Finalizzazione delle impostazioni iniziali¶

Il menu di configurazione iniziale ora vi invita a continuare con il meccanismo di accoppiamento Edge Gateway.

Per questa documentazione, non sarà utilizzato, quindi è necessario disattivare l'aspetto di questo menu al login e disabilitare la connessione automatica a root.

Per fare questo, iniziare uscendo dal menu di configurazione iniziale, selezionando il pulsante Cancel o utilizzando la combinazione di tasti ctrl+c.

Poi eseguire i seguenti comandi:

1 2 3 4 | |

impostazioni specifiche per cyberelementi Cleanroomoperazione¶

Una volta applicate le impostazioni di rete, le istanze Edge Gateway e HTML5 Gateway devono ancora essere connesse ai Controller di mediazione.

Per fare questo, una prima istanza di Edge Gateway e HTML5 Gateway si connetterà alla MASTER Mediation Controller, mentre le seconde istanze si connetteranno alla SLAVE Mediation Controller.

Warning

Se l'installazione Edge Gateway non si trova all'interno della LAN e quindi gli indirizzi RIP_MED_SSL_MASTER e RIP_MED_SSL_SLAVE non sono accessibili (anche con NAT).

Quindi dovrai solo configurare la prima istanza di Edge Gateway e HTML5 Gateway, che verrà impostata per connettersi a VIP_MED_SSL.

In questo contesto, può essere utilizzata l'appliance virtuale autonoma, che è preconfigurata con due istanze, mentre la sua controparte autonoma è preconfigurata con una singola istanza.

Prima di continuare con le seguenti istruzioni, assicurarsi di avere i seguenti elementi:

- Certificato per Edge Gateway e HTML5 Gateway da collegare

- Certificato per il servizio di registrazione

- Un client SSH (su Windows, lo strumento PuTTY può essere utilizzato)

- Un client SCP (su Windows, il WinSCP o FileZilla possono essere utilizzati degli strumenti)

Trasferire i certificati nella directory /tmp/ della macchina.

Connecting Edge Gateways¶

Copia il file del certificato dal Edge Gateway alle directory /etc/ipdiva/gateway/ssl/ e /etc/ipdiva/gateway-slave/ssl/, che può essere fatto con comandi simili a questo come root (sostituire <CERT_NAME> con il nome del certificato per il Edge Gateway):

1 2 | |

Configurare le istanze Edge Gateway in modo da consentire loro di connettersi ai controllori di mediazione.

Le configurazioni variano a seconda del Mediation Controller da contattare.

Modificare il file /etc/ipdiva/gateway/gateway.xml e completarlo utilizzando le seguenti informazioni (sono state omesse diverse sezioni contrassegnate da […]):

1 2 3 4 5 6 7 8 9 10 | |

Sostituire i seguenti elementi:

_FILL_ME_WITH_SERVER_ADDRESS_:: deve essere sostituito con l'indirizzoRIP_MED_SSL_MASTER, il carattere:e la porta di ascolto del router SSL, normalmente impostata su443keyfile.pem: deve essere sostituito dal nome del file del certificatoPASSWORD: deve essere sostituito dalla password del certificato

Esempio

Considerando le seguenti informazioni:

RIP_MED_SSL_MASTERè uguale a:10.0.10.11- SSL Porta di ascolto del router:

443 - Nome del file del certificato:

edge-gateway.p12 - Certificato password:

Str0ngP@ssw0rd

Il /etc/ipdiva/gateway/gateway.xml file sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 | |

Infine, avviare l'istanza Edge Gateway per caricare le nuove impostazioni e collegarlo alla MASTER Mediation Controller:

1 | |

Modificare il file /etc/ipdiva/gateway-slave/gateway.xml e completarlo utilizzando le seguenti informazioni (sono state omesse diverse sezioni contrassegnate da […]):

1 2 3 4 5 6 7 8 9 10 11 12 | |

Sostituire i seguenti elementi:

@SERVER@: deve essere sostituito dall'indirizzoRIP_MED_SSL_SLAVE@SERVERPORT@: deve essere sostituita dalla porta di ascolto del router SSL, normalmente impostata su443keyfile.pem: deve essere sostituito dal nome del file del certificatoPASSWORD: deve essere sostituito dalla password del certificato@RPC_PORT@: deve essere sostituita con una porta TCP disponibile sulla macchina; generalmente si usa la porta9081

Esempio

Considerando le seguenti informazioni:

RIP_MED_SSL_SLAVEè uguale a:10.0.10.13- SSL Porta di ascolto del router:

443 - Nome del file del certificato:

edge-gateway.p12 - Certificato password:

Str0ngP@ssw0rd - Porta RPC disponibile:

9081

Il /etc/ipdiva/gateway-slave/gateway.xml file sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 | |

Infine, avviare l'istanza Edge Gateway per caricare le nuove impostazioni e collegarlo alla SLAVE Mediation Controller:

1 | |

Configurazione del servizio di registrazione¶

Spostare il certificato per il servizio di registrazione nella directory /etc/ipdiva/careserver/ con un comando simile a questo (sostituire <CERT_NAME> con il nome del certificato previsto):

1 | |

Successivamente, configurare il servizio modificando il seguente file: /etc/ipdiva/careserver/careserver.xml. La configurazione del file dovrebbe essere simile a questa (la sezione seguente omette molte righe del file contrassegnato con […]):

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 | |

Fai le seguenti modifiche:

- Cambiare l'indirizzo IP di ascolto del servizio di registrazione in

0.0.0.0(ascolta tutti gli indirizzi IP disponibili) - Sostituire

recording_service.p12con il nome del certificato per il servizio di registrazione - Sostituire

PASSWORDcon la password del certificato del servizio di registrazione - Aggiungere la riga

<element>http://127.0.0.1:9081</element>

Esempio

Considerando le seguenti informazioni:

- Nome del file del certificato:

fqdn.edge-gateway.local.p12 - Certificato password:

Str0ngP@ssw0rd

Il fascicolo /etc/ipdiva/careserver/careserver.xml sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 | |

Validare le nuove impostazioni riavviando il servizio di registrazione:

1 | |

Connecting HTML5 Gateway instances¶

Se l'istanza HTML5 Gateway deve essere configurata, eseguire il seguente comando sul server Edge Gateway come root per attivare l'avvio automatico dell'istanza:

1 | |

Copia il file del certificato dal gateway HTML5 alle directory /etc/ipdiva/html5gateway/ssl/ e /etc/ipdiva/html5gateway-slave/ssl/, che può essere fatto con comandi simili a questo come root (sostituire <CERT_NAME> con il nome del certificato per il gateway HTML5):

1 2 | |

Configurare le istanze del gateway HTML5 in modo da consentire loro di connettersi ai controllori di mediazione.

Le configurazioni variano a seconda del Mediation Controller da contattare.

Modificare il file /etc/ipdiva/html5gateway/html5gateway.xml e completarlo utilizzando le seguenti informazioni (sono state omesse diverse sezioni contrassegnate da […]):

1 2 3 4 5 6 7 8 9 10 | |

Sostituire i seguenti elementi:

_FILL_ME_WITH_SERVER_ADDRESS_:: deve essere sostituito con l'indirizzoRIP_MED_SSL_MASTER, il carattere:e la porta di ascolto del router SSL, normalmente impostata su443keyfile.pem: deve essere sostituito dal nome del file del certificatoPASSWORD: deve essere sostituito dalla password del certificato

Esempio

Considerando le seguenti informazioni:

RIP_MED_SSL_MASTERè uguale a:10.0.10.11- SSL Porta di ascolto del router:

443 - Nome del file del certificato:

html5-gateway.p12 - Certificato password:

Str0ngP@ssw0rd

Il fascicolo /etc/ipdiva/html5gateway/html5gateway.xml sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 | |

Infine, riavviare l'istanza HTML5 Gateway per caricare le nuove impostazioni e collegarlo al MASTER Mediation Controller:

1 | |

Modificare il file /etc/ipdiva/html5gateway-slave/html5gateway.xml e completarlo utilizzando le seguenti informazioni (sono state omesse diverse sezioni contrassegnate da […]):

1 2 3 4 5 6 7 8 9 10 11 12 | |

Sostituire i seguenti elementi:

@SERVER@: deve essere sostituito dall'indirizzoRIP_MED_SSL_SLAVE@SERVERPORT@: deve essere sostituita dalla porta di ascolto del router SSL, normalmente impostata su443keyfile.pem: deve essere sostituito dal nome del file del certificatoPASSWORD: deve essere sostituito dalla password del certificato@RPC_PORT@: deve essere sostituita con una porta TCP disponibile sulla macchina; generalmente si usa la porta9089

Esempio

Considerando le seguenti informazioni:

RIP_MED_SSL_SLAVEè uguale a:10.0.10.13- SSL Porta di ascolto del router:

443 - Nome del file del certificato:

html5-gateway.p12 - Certificato password:

Str0ngP@ssw0rd - Porta RPC disponibile:

9089

Il /etc/ipdiva/html5gateway-slave/html5gateway.xml file sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 | |

Infine, riavviare l'istanza HTML5 Gateway per caricare le nuove impostazioni e collegarlo al SLAVE Mediation Controller:

1 | |

Configurazioni prima di collegare i gateway HTML5¶

Per far funzionare le applicazioni HTML5, è necessario eseguire ulteriori configurazioni ** sui server dei Mediation Controllers **. Accedere ai server MASTER e SLAVE ** dei Mediation Controllers ** come root.

Creare o modificare il file /etc/ipdiva/httpd/commonParameters.extra.conf per aggiungere una sezione equivalente a quanto segue per HTML5 Gateway:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 | |

In caso di:

URL_HTML5deve essere sostituito con il contenuto del campoURLdel gateway HTML5 configurato nella console di amministrazione quando dichiara il gateway HTML5 (per un cluster, di solitoHTML5-1eHTML5-2).GW_NAMEdeve essere sostituito dal nome di un Edge Gateway situato sullo stesso server del gateway HTML5. Il carattere pipe alla fine della riga ** deve essere mantenuto **.ORGANIZATION_NAMEdeve essere sostituito dal nome dell'organizzazione a cui si collega il precedente Edge Gateway.

Esempio

Per una piattaforma con le seguenti impostazioni:

- Nome dell'organizzazione:

my-organization-name - Dichiarazione del primo gateway HTML5 nella console di amministrazione:

- Nome:

html5-gateway-1 - URL:

HTML5-1 - Protocollo:

WebSocket

- Nome:

- Dichiarazione del secondo gateway HTML5 nella console di amministrazione:

- Nome:

html5-gateway-2 - URL:

HTML5-2 - Protocollo:

WebSocket

- Nome:

- Un Edge Gateway il server sul primo gateway HTML5 ha:

- Un servizio Edge Gateway denominato

edge-gateway-1 - Un servizio di gateway HTML5 denominato

html5-gateway-1

- Un servizio Edge Gateway denominato

- Un server Edge Gateway sul secondo gateway HTML5 ha:

- Un servizio Edge Gateway denominato

edge-gateway-2 - Un servizio di gateway HTML5 denominato

html5-gateway-2

- Un servizio Edge Gateway denominato

Il file di configurazione /etc/ipdiva/httpd/commonParameters.extra.conf creato verrà impostato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 | |

Prima di applicare le nuove impostazioni, è necessario verificare che la nuova configurazione non causi errori di blocco per il server web Apache2.

Per fare questo, eseguire il seguente comando:

1 | |

Se il ritorno è Syntax OK, le modifiche possono essere applicate con il comando qui sotto. Altrimenti, controlla la configurazione del tuo file /etc/ipdiva/httpd/commonParameters.extra.conf.

1 | |

Configurazione di un server NTP¶

Si raccomanda di impostare un server orario per mantenere aggiornato l'orologio del sistema. nella pagina di configurazione NTP.