Microsoft Entra ID¶

Questo articolo descrive come configurare la federazione di identità SAMLv2 tra Microsoft Entra ID e cyberelements.io.

Warning

Le informazioni fornite di seguito sono valide solo per cyberelements.io.

Configurazione di un provider di identità SAML con Microsoft Entra ID¶

Accedere alla console di amministrazione di Azure: Console di amministrazione di Azure

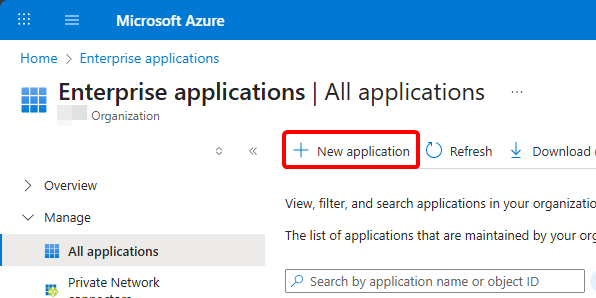

Una volta effettuato l'accesso, vai al tuo Enterprise applications.

Da lì, crea una nuova:

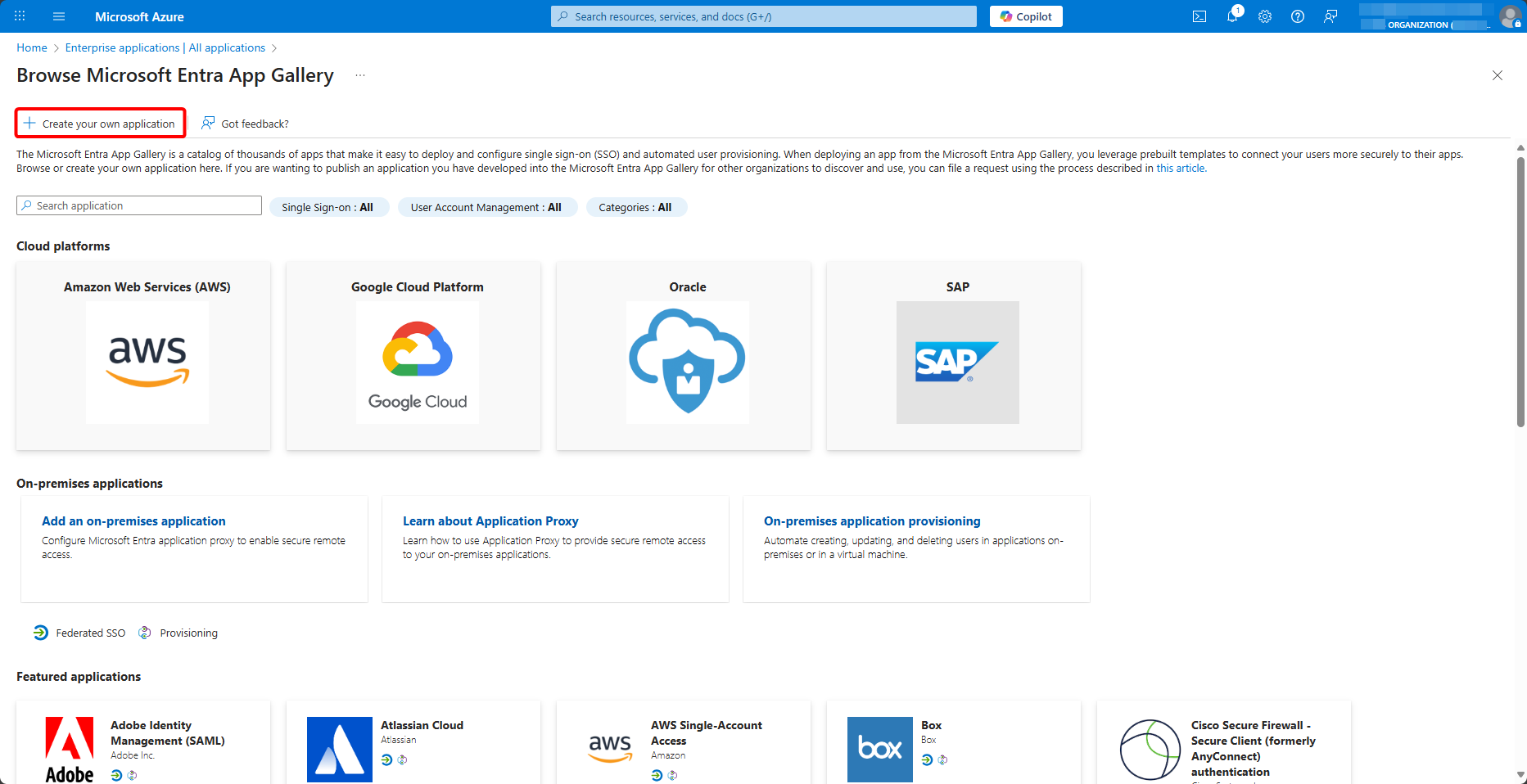

Selezionare per creare la nuova applicazione:

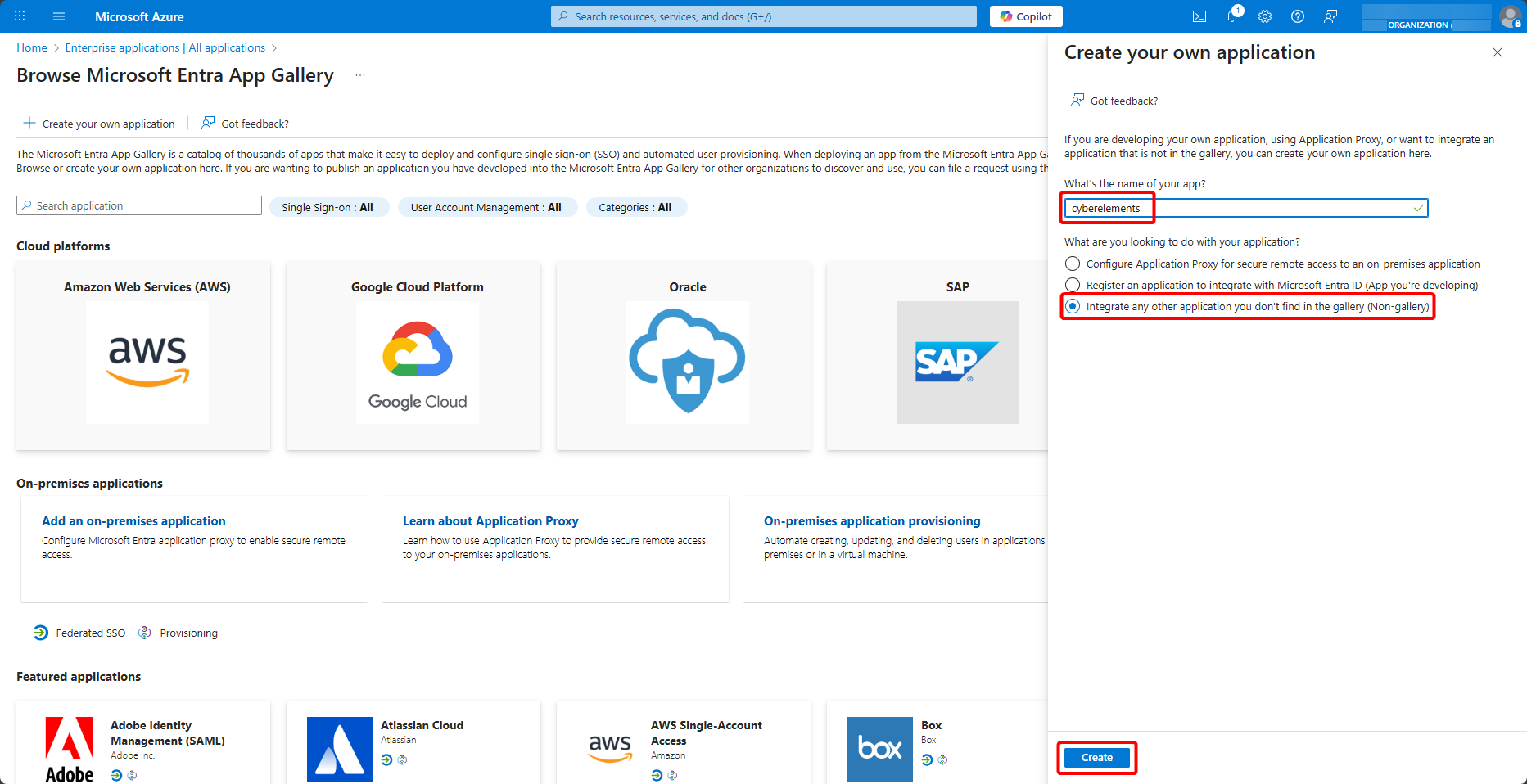

Nominalizzare, selezionare per integrare un'altra applicazione non trovata nella galleria e crearla:

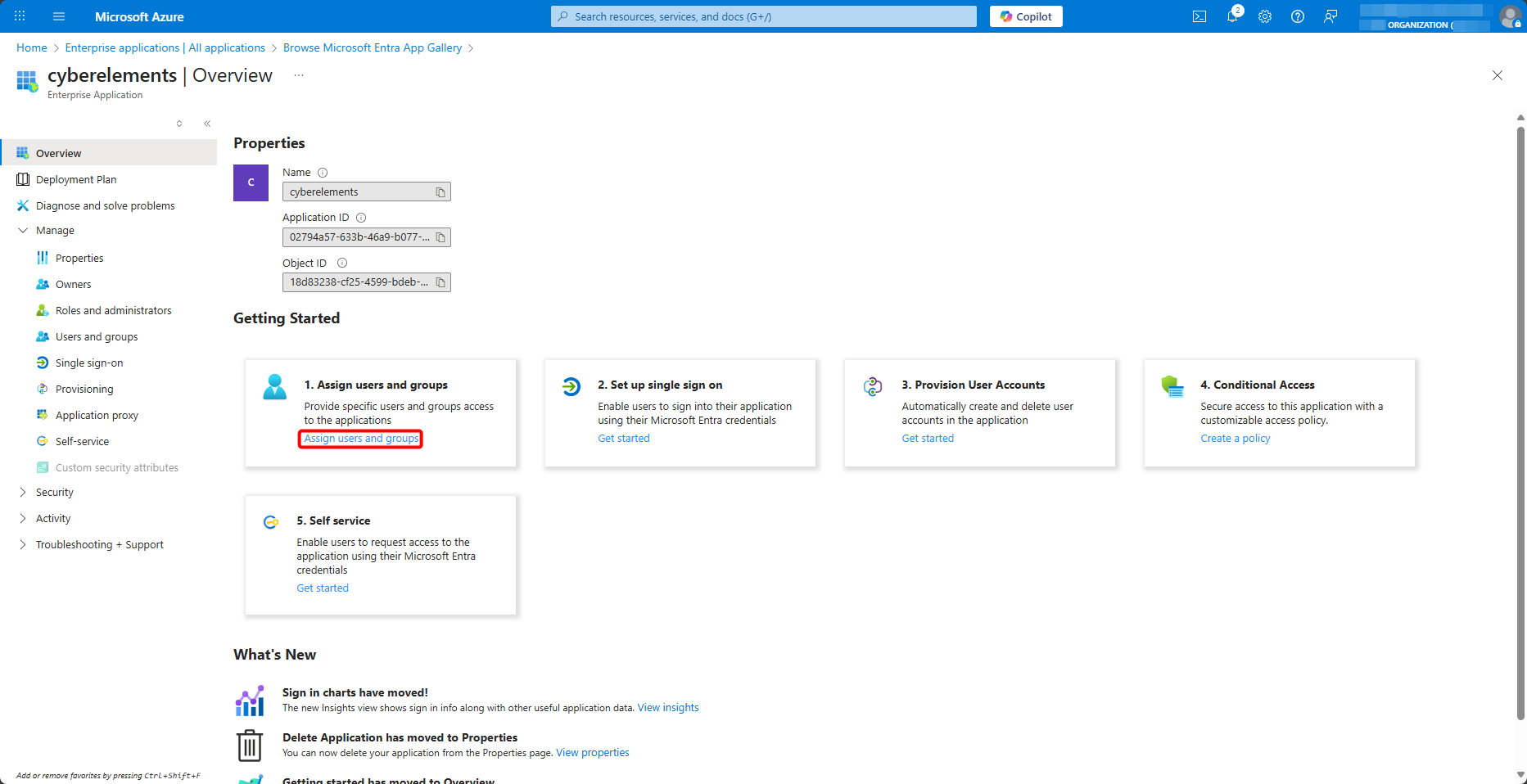

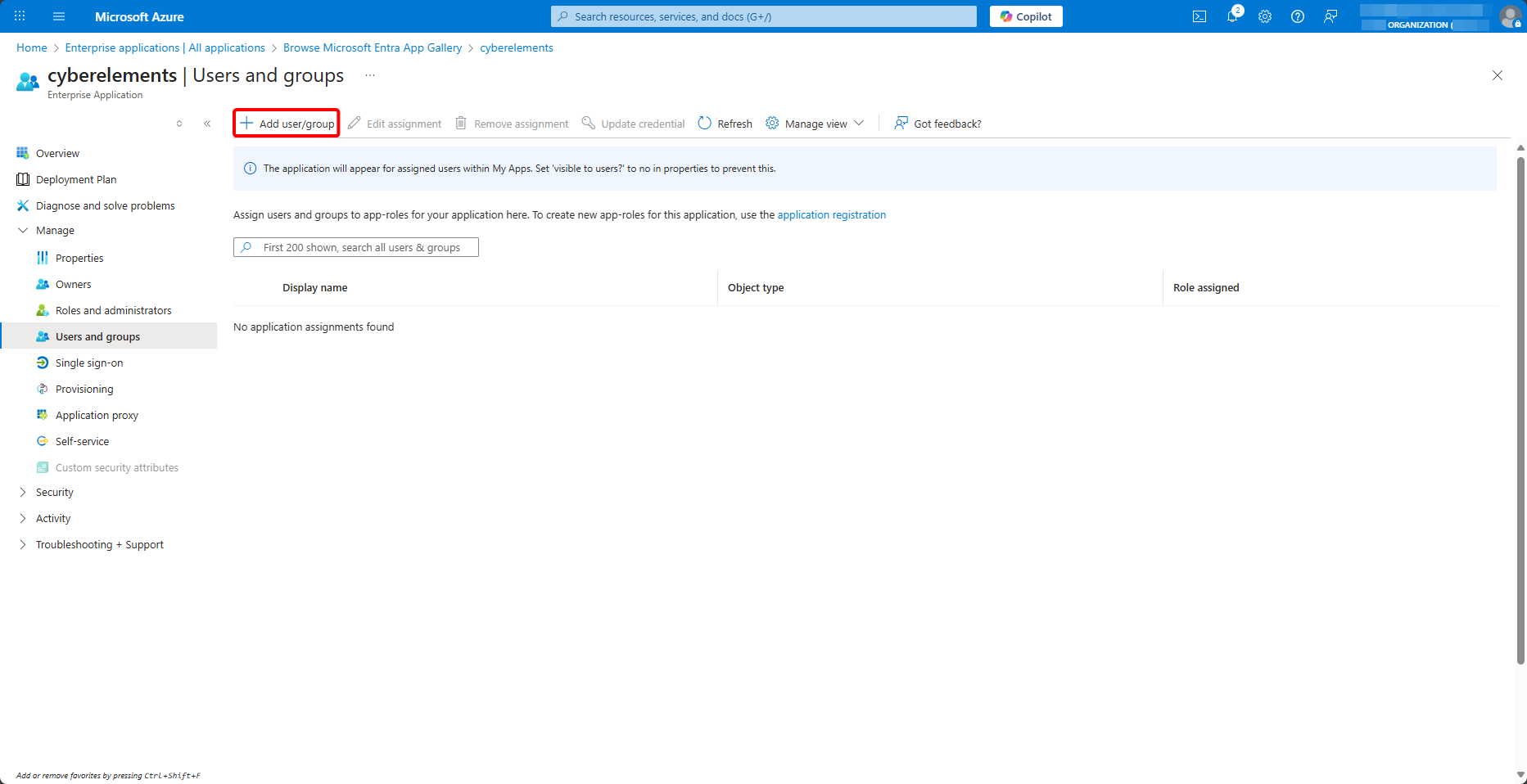

Una volta creata l'applicazione aziendale per cyberelements.io, aggiungete utenti e gruppi di utenti:

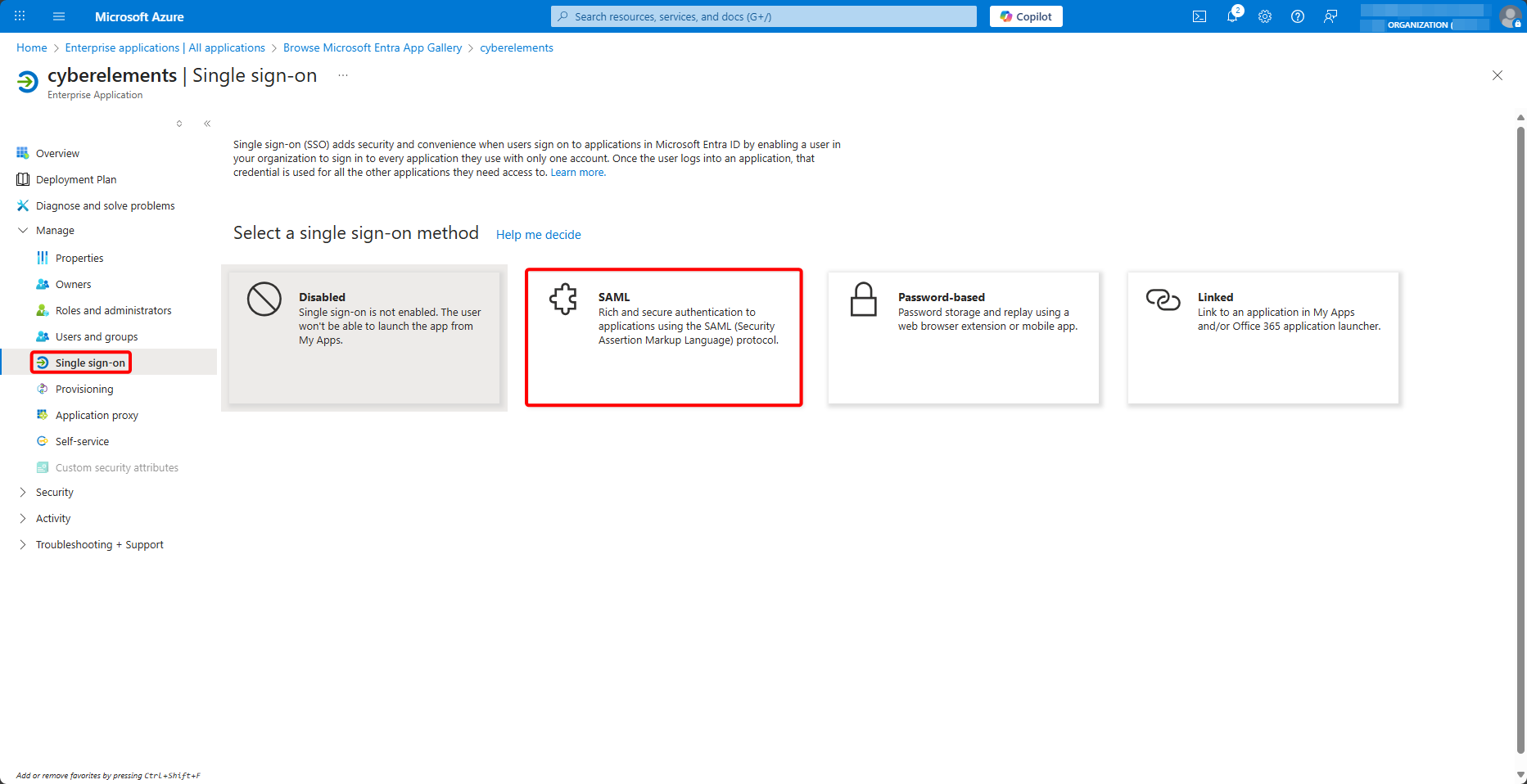

Successivamente, andare al menu Single sign-on per iniziare la configurazione SAML selezionandolo:

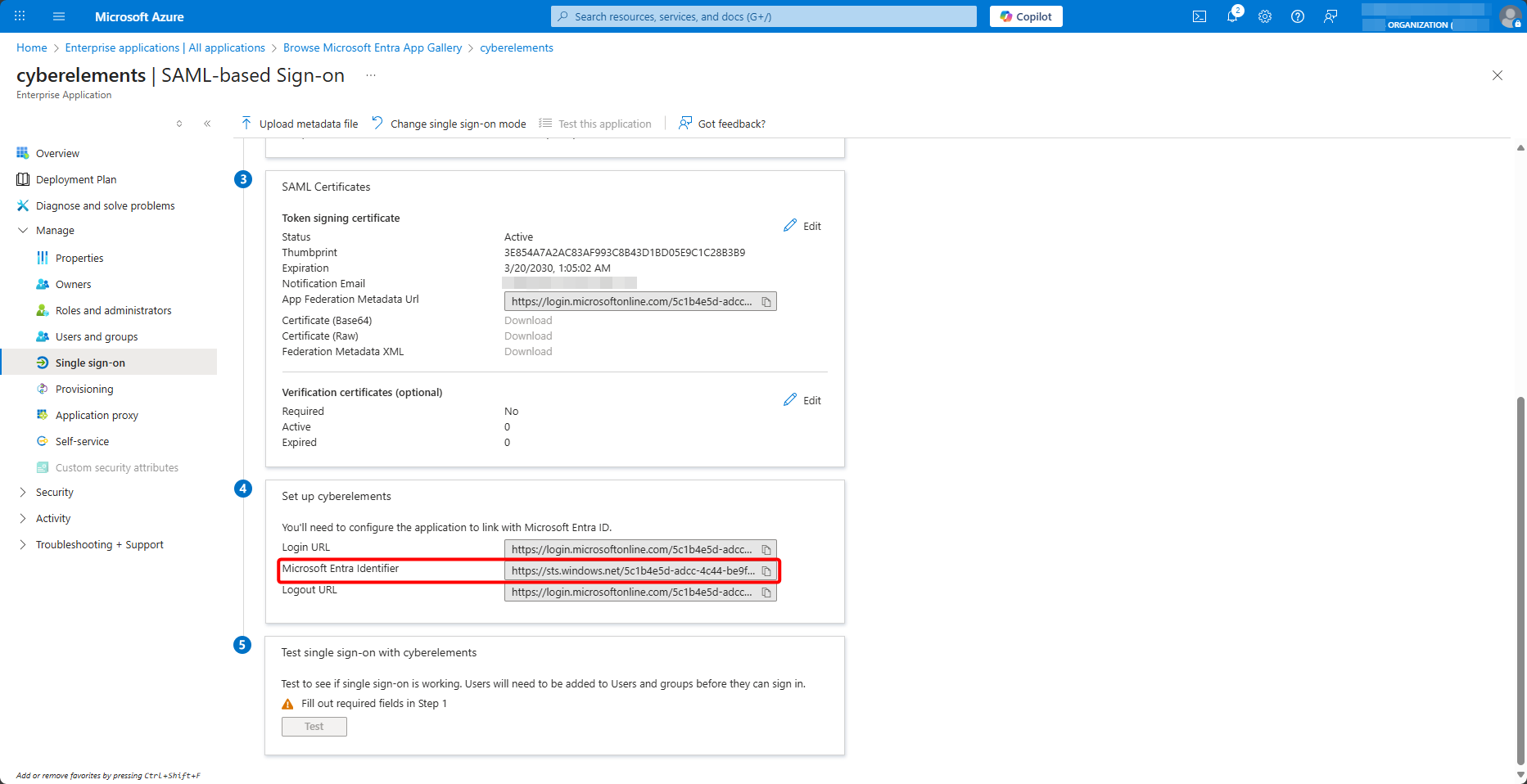

In fondo alla pagina, copiare il valore di Microsoft Entra Identifier:

Tenere la scheda aperta e, dalla console di amministrazione cyberelements.io, aprire i fornitori di identità:

Poi aggiungi una nuova:

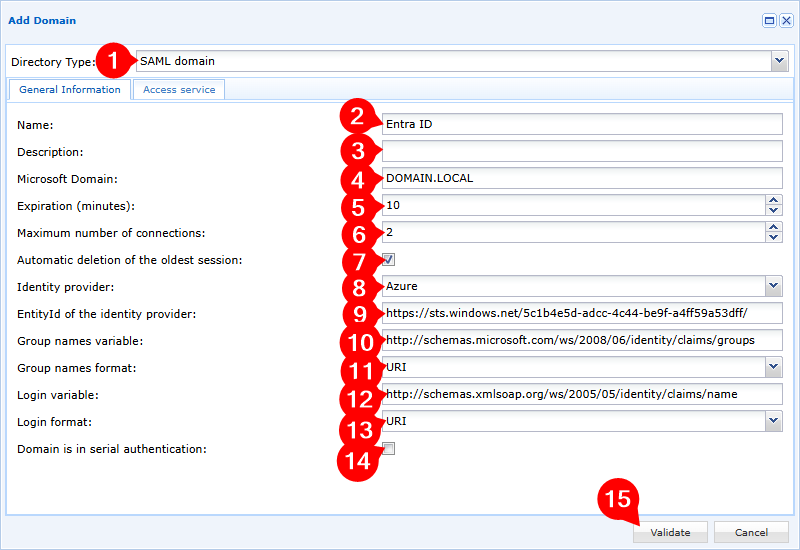

- Selezionare il tipo di dominio SAML

- Nomina il tuo nuovo dominio

- Aggiungere una descrizione opzionale

- Specificare il dominio locale; questo verrà utilizzato per il meccanismo SSO quando è abilitato

- Aggiustare l'ora di scadenza per le sessioni utente inattive (sessioni utente in cui non è in esecuzione alcuna applicazione cyberelements.io)

- Aggiustare il numero di sessioni simultanee consentite per ogni utente

- Abilitare o disabilitare la cancellazione automatica della sessione più antica se l'utente si connette quando ha già raggiunto il numero massimo di sessioni simultanee

- Selezionare il

Azureprovider di identità - Inserire il valore

Microsoft Entra Identifierrecuperato in precedenza - Inserire il valore della seguente variabile di gruppo:

1http://schemas.microsoft.com/ws/2008/06/identity/claims/groups - Lasciare il formato della variabile di gruppo come

URI - Inserire il valore della seguente variabile di accesso:

1http://schemas.microsoft.com/ws/2008/06/identity/claims/name - Lasciare il formato della variabile di accesso come

URI - Aggiungere o non aggiungere il dominio nell' autenticazione in cascata

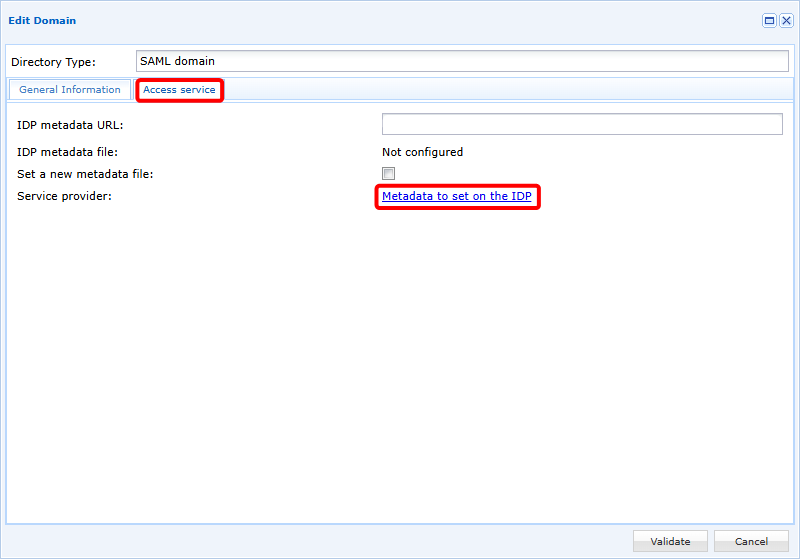

Conferma la creazione del dominio, quindi riaprilo per passare alla seconda scheda.

Da lì, è possibile scaricare i metadati di configurazione per l'IDP:

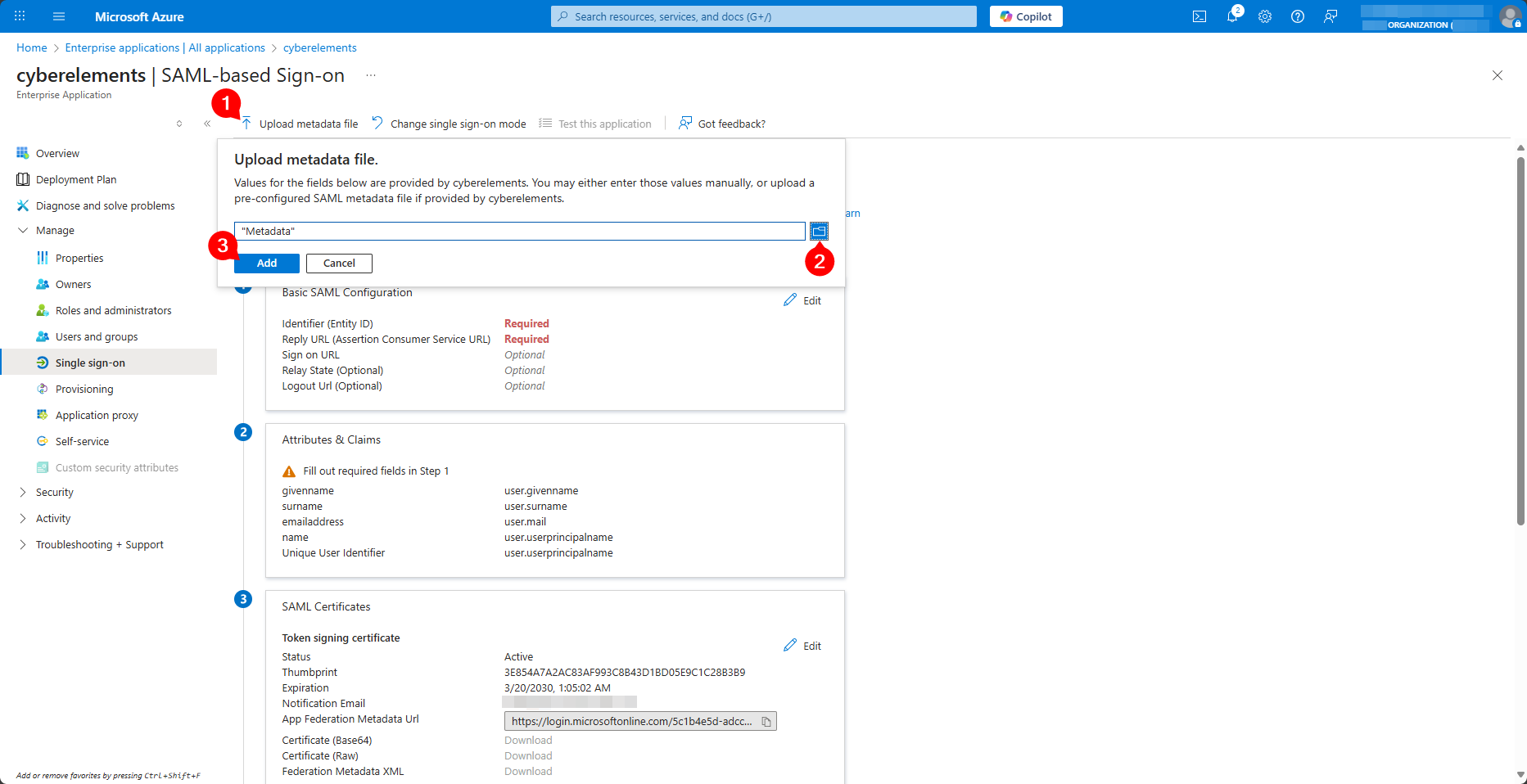

Torna alla scheda di configurazione dell'applicazione aziendale Entra ID e carica il file Metadata recuperato da cyberelements.io:

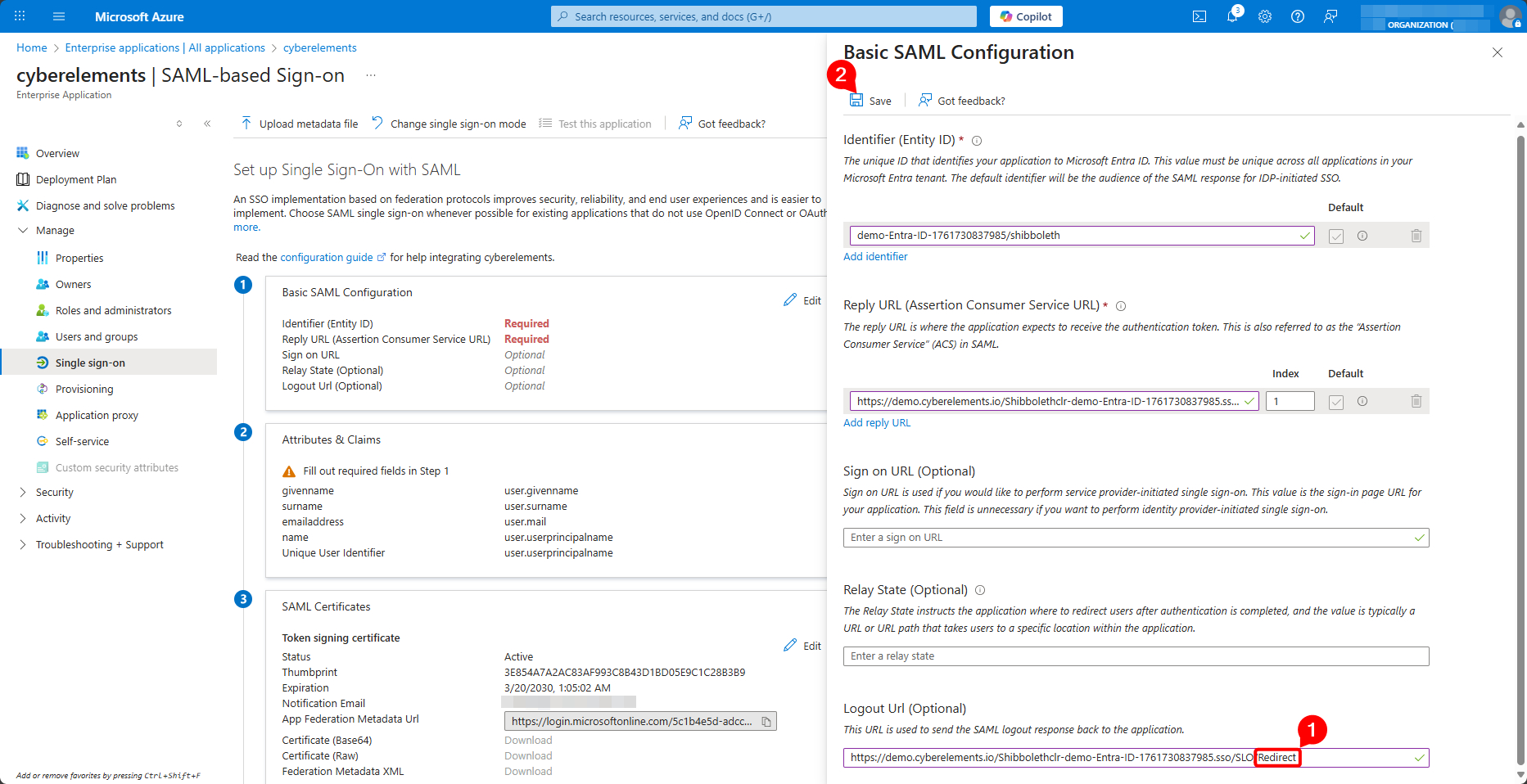

Modificare il valore dell'URL di disconnessione sostituendo la fine /Artifact con /Redirect e salvare la configurazione:

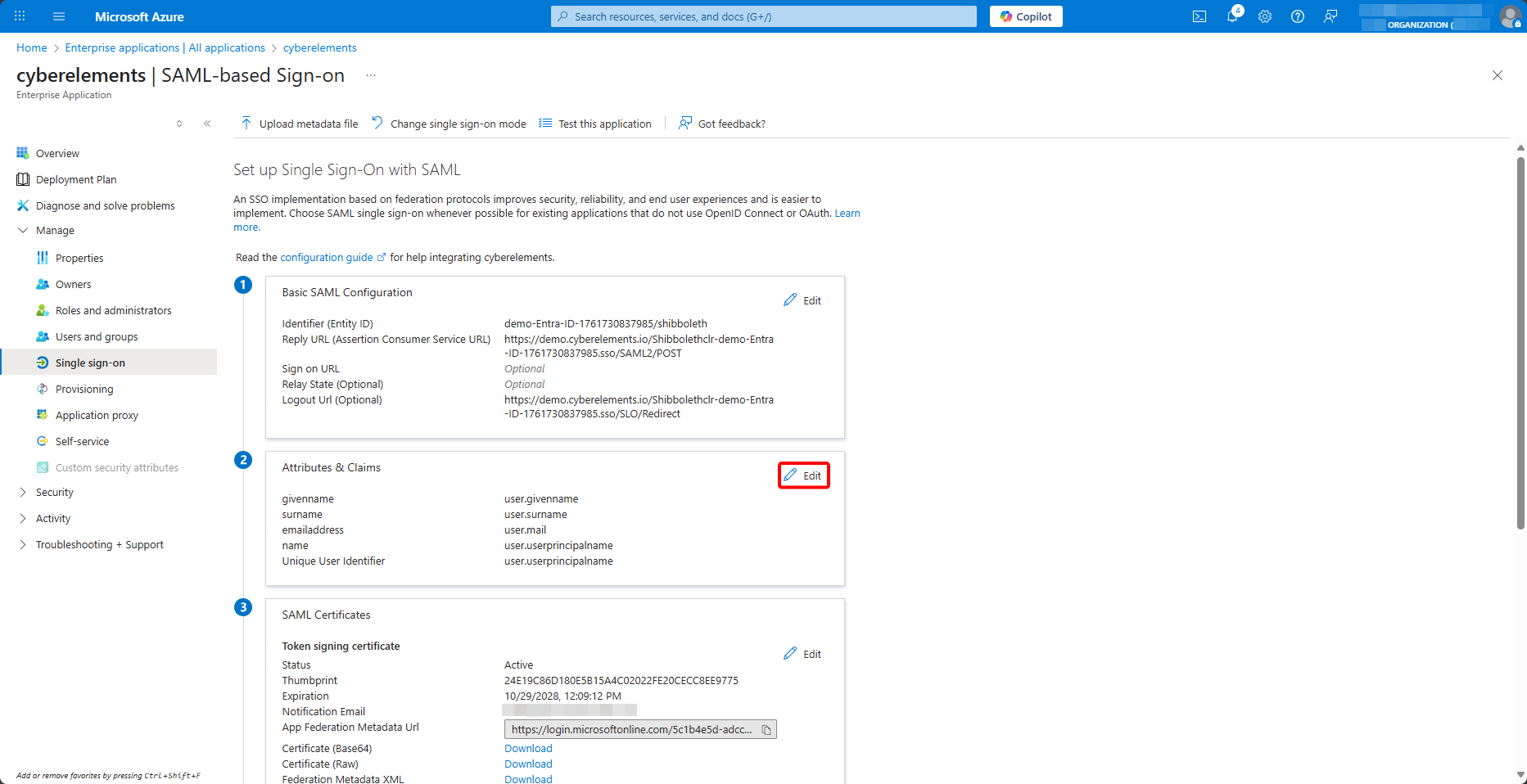

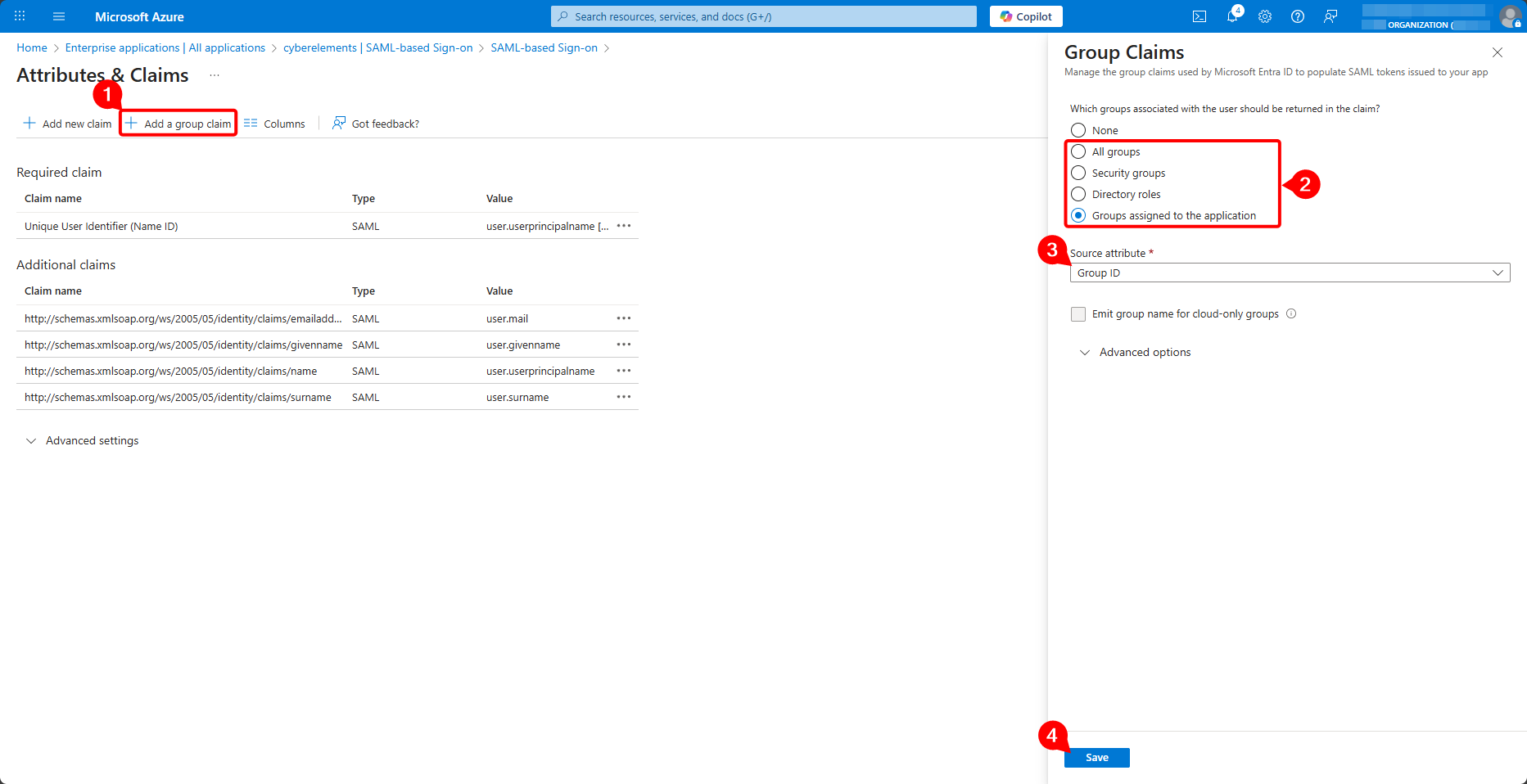

Quindi modifica gli attributi e le asserzioni SAML:

Aggiungere una nuova asserzione di gruppo, caricare tutti i gruppi dell'utente o solo i gruppi assegnati all'applicazione aziendale, assicurarsi che sia l'ID di gruppo ad essere caricato e convalidare la creazione della nuova asserzione:

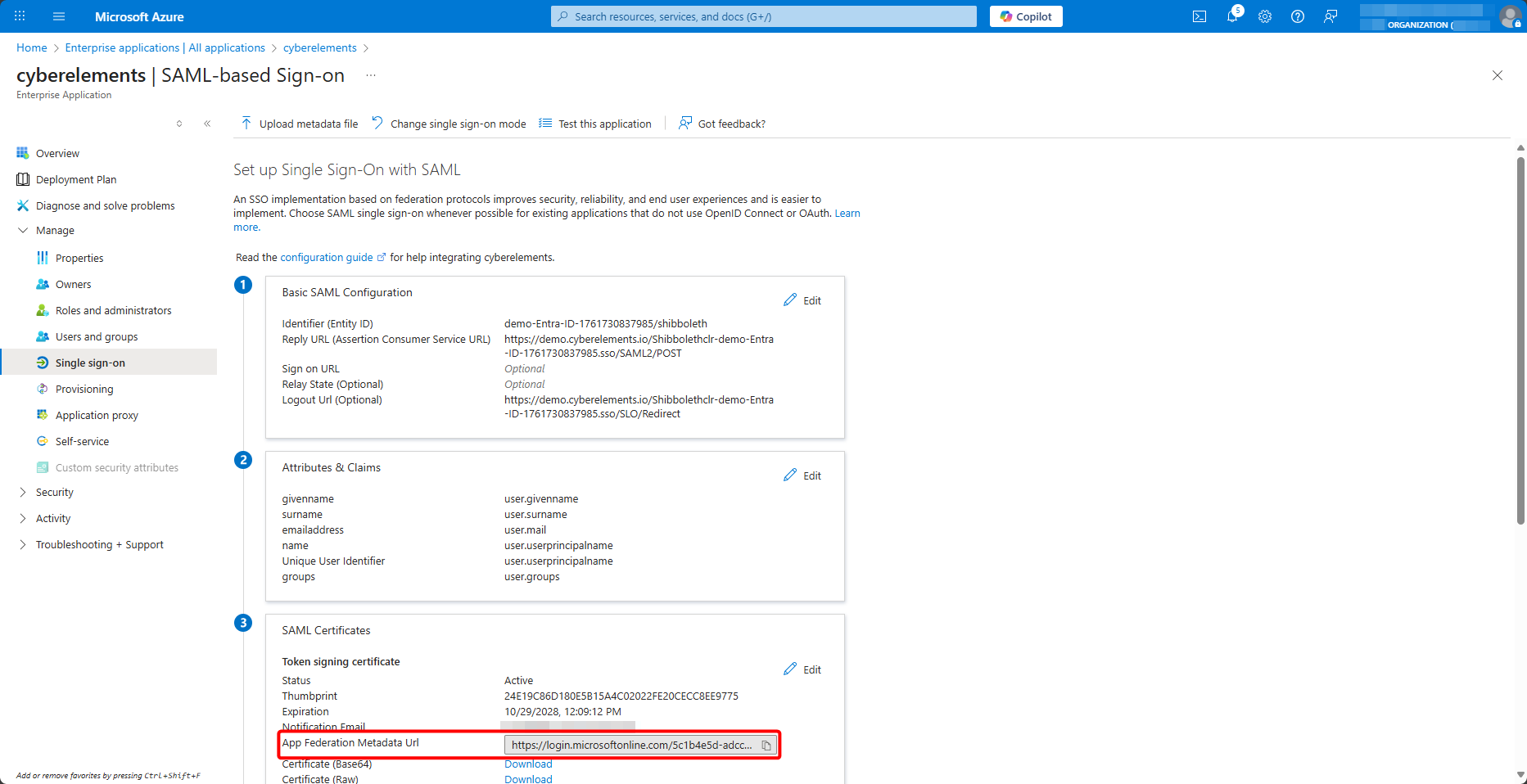

Infine, recuperare l'URL dei metadati della federazione:

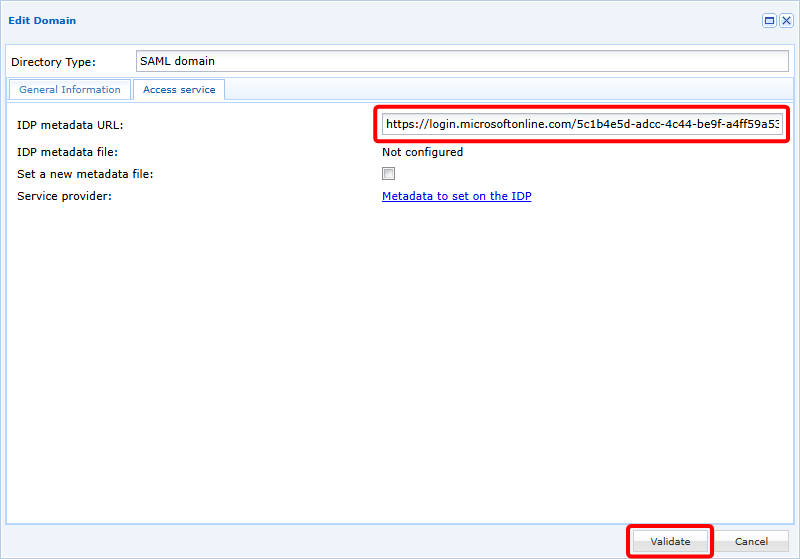

Torna alla console di amministrazione cyberelements.io e aggiungi l'URL dei metadati della federazione:

Una volta convalidato, il nuovo dominio SAML è pronto per l'uso.

Aggiunta di gruppi¶

Il nuovo dominio SAML è direttamente utilizzabile, ma poiché SAMLv2 non prevede scambi diretti tra il fornitore di Identity (IDP) e il fornitore di servizi (SP), che nel nostro contesto è cyberelements.io, non può conoscere i gruppi di utenti presenti su Entra ID.

Per superare questo problema, i gruppi di utenti possono essere sincronizzati su base ad hoc o aggiunti manualmente al prodotto.

Sincronizzazione ad hoc¶

La sincronizzazione ad hoc dei gruppi di utenti Entra ID è possibile utilizzando la funzione Azure device login.

Questa funzione sincronizzerà tutti i gruppi presenti su Entra ID.

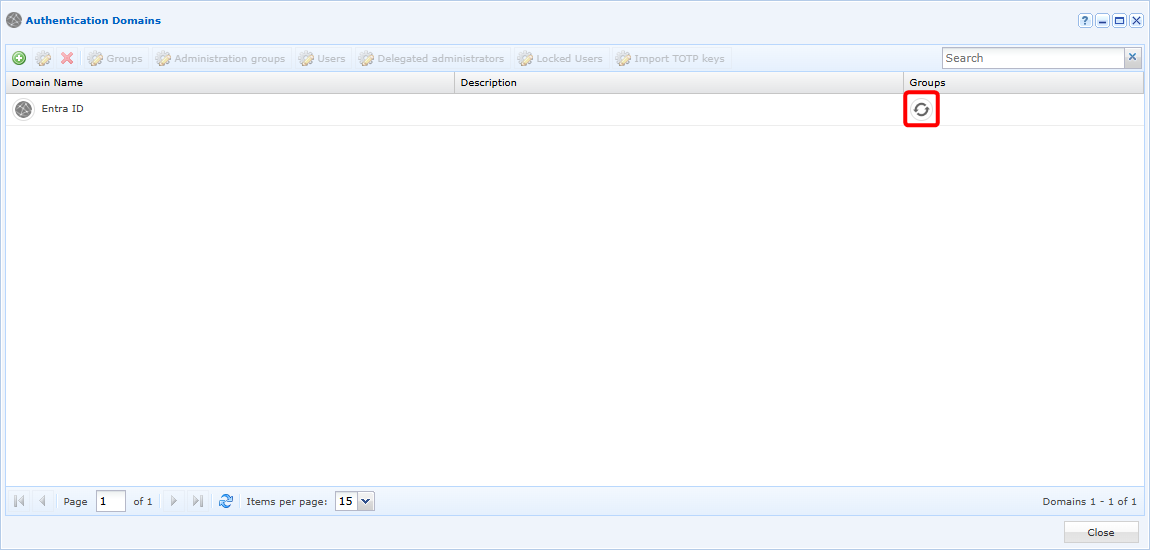

Per eseguire questa sincronizzazione, aprire l'elenco dei domini disponibili e fare clic sul pulsante di sincronizzazione :

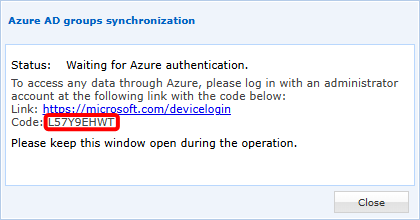

Si aprirà una finestra in cui dovrai copiare un codice e incollarlo nell' autenticazione di Azure accessibile tramite il link fornito:

Dopo l'autenticazione, cyberelements.io sincronizzerà tutti i gruppi per renderli utilizzabili nella soluzione. A seconda del numero di gruppi da sincronizzare, l'operazione può richiedere fino a 5 minuti (per migliaia di gruppi da sincronizzare).

Manuale¶

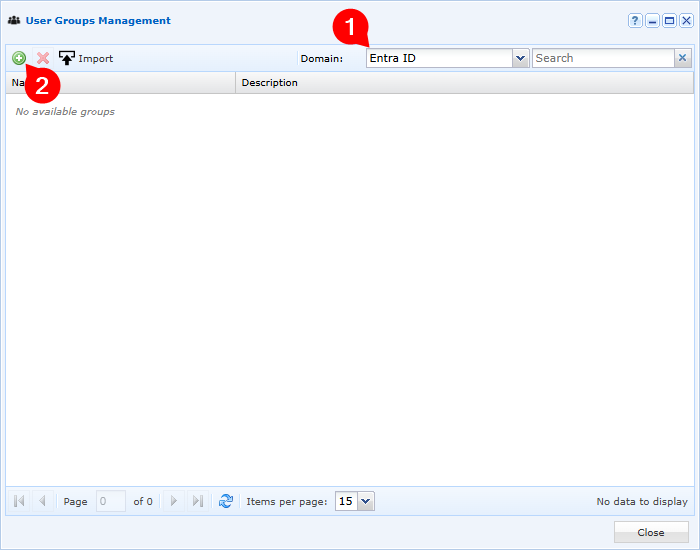

Aprire la gestione dei gruppi di utenti:

Selezionare il dominio ID Entra e fare clic sul pulsante aggiungere:

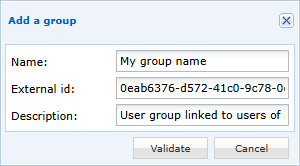

Infine, compila i vari campi per aggiungere un gruppo presente su Entra ID:

- Inserire il nome visualizzato del gruppo utente in cyberelements.io (per semplificare la gestione, si consiglia di dargli lo stesso nome di Entra ID)

- Specificare l'ID dell'oggetto di gruppo, che può essere recuperato dalla gestione di gruppi di Azure

- In opzione, aggiungere una descrizione al gruppo di utenti