Installazione di server Mediation Controller¶

Nota

Come promemoria, il passaggio a root su macchine Debian deve essere fatto con il seguente comando:

1 | |

Le istruzioni fornite in questa pagina devono essere replicate su entrambi i server Mediation Controller, a partire dal server MASTER.

Quando si verificano differenze tra i server MASTER e SLAVE, esse vengono evidenziate. Se non vi è alcuna menzione di questo, allora le istruzioni si applicano sia ai server MASTER che ai server SLAVE.

Impostazioni del sistema¶

Connezione alla macchina¶

Per impostazione predefinita, ci sono due account su apparecchi virtuali: un account utente e un account superutente.

- Account utente

- Login:

systancia - Codice:

systnci

- Login:

- Account superutente

- Login:

root - Codice:

systnci

- Login:

Collegati alla macchina in modalità console.

Nota

Il layout di tastiera predefinito è QWERTY.

Cambiamento del layout della tastiera¶

Puoi modificare il layout della tastiera con la seguente riga di comando:

1 | |

Un menu appare per consentire di scegliere un altro layout della tastiera.

Quindi usa la seguente riga di comando per applicare e salvare le impostazioni:

1 | |

Le impostazioni entreranno in vigore immediatamente dopo l'esecuzione di questo comando.

Configurazione della rete¶

È indispensabile definire un indirizzo di rete statico per Mediation Controller. Per fare questo, è necessario prima recuperare il nome dell'interfaccia di rete della macchina. Eseguire il seguente comando come root:

1 | |

Questo comando mostra il nome dell'interfaccia di rete, il suo stato e gli indirizzi IP assegnati all'interfaccia.

Esempio

Dopo l'esecuzione del comando, viene visualizzato il seguente output:

1 | |

Il nome dell'interfaccia di rete è ens192.

Una volta ottenuto il nome dell'interfaccia di rete, è ora possibile modificare la configurazione di rete della macchina.

Modificare il file /etc/network/interfaces utilizzando il seguente modello:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 | |

In caso di:

INTERFACE_NAMEdeve essere sostituito dal nome dell'interfaccia di rete precedentemente recuperata.RIP_MED_WEB_MASTERdeve essere sostituito dall'indirizzo IP reale principale del server, che sarà l'indirizzo IP attraverso il quale è possibile accedere alle console web.NETMASKdeve essere sostituito dalla maschera di rete associata all'indirizzo IP.NETWORK_GATEWAYdeve essere sostituito dal gateway di rete predefinito.IP_DNSdeve essere sostituito dall'indirizzo IP del server DNS. Se occorre configurare più server (massimo 3), separarli con uno spazio.DNS_SUFFIXdeve essere sostituito dal suffisso DNS da utilizzare. Se non è necessario inserire alcun suffisso, cancellare la riga.RIP_MED_SSL_MASTERdeve essere sostituito dall'indirizzo IP reale secondario del server. Questo sarà l'indirizzo IP attraverso il quale sarà accessibile il router SSL.

Esempio

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 | |

Infine, resta solo riavviare il servizio networking per caricare la nuova configurazione di rete:

1 | |

È indispensabile definire un indirizzo di rete statico per Mediation Controller. Per fare questo, è necessario prima recuperare il nome dell'interfaccia di rete della macchina. Eseguire il seguente comando come root:

1 | |

Questo comando mostra il nome dell'interfaccia di rete, il suo stato e gli indirizzi IP assegnati all'interfaccia.

Esempio

Dopo l'esecuzione del comando, viene visualizzato il seguente output:

1 | |

Il nome dell'interfaccia di rete è ens192.

Una volta ottenuto il nome dell'interfaccia di rete, è ora possibile modificare la configurazione di rete della macchina.

Modificare il file /etc/network/interfaces utilizzando il seguente modello:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 | |

In caso di:

INTERFACE_NAMEdeve essere sostituito dal nome dell'interfaccia di rete precedentemente recuperata.RIP_MED_WEB_SLAVEdeve essere sostituito dall'indirizzo IP reale principale del server, che sarà l'indirizzo IP attraverso il quale è possibile accedere alle console web.NETMASKdeve essere sostituito dalla maschera di rete associata all'indirizzo IP.NETWORK_GATEWAYdeve essere sostituito dal gateway di rete predefinito.IP_DNSdeve essere sostituito dall'indirizzo IP del server DNS. Se occorre configurare più server (massimo 3), separarli con uno spazio.DNS_SUFFIXdeve essere sostituito dal suffisso DNS da utilizzare. Se non è necessario inserire alcun suffisso, cancellare la riga.RIP_MED_SSL_SLAVEdeve essere sostituito dall'indirizzo IP reale secondario del server. Questo sarà l'indirizzo IP attraverso il quale sarà accessibile il router SSL.

Esempio

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 | |

Infine, resta solo riavviare il servizio networking per caricare la nuova configurazione di rete:

1 | |

Tip

Ora che le impostazioni di rete sono state applicate, il server può essere accessibile tramite SSH.

Cambiamento delle password degli account locali¶

Systancia raccomanda vivamente di cambiare la password per questi account una volta che l'appliance virtuale è stata distribuita.

Utilizzare il seguente comando e inserire la nuova password per l'account standard systancia:

1 | |

Ripetere l'operazione per l'account root:

1 | |

--8<-- [fine:cambiamento di password]¶

Puoi modificare il layout della tastiera con la seguente riga di comando:

1 | |

Un menu appare per consentire di scegliere un altro layout della tastiera.

Quindi usa la seguente riga di comando per applicare e salvare le impostazioni:

1 | |

Le impostazioni entreranno in vigore immediatamente dopo l'esecuzione di questo comando.

--8<-- [start:cambiare fuso orario]¶

Per impostazione predefinita, l'apparecchio virtuale è impostato sul fuso orario Europe/Paris.

Per modificare questo fuso orario, utilizzare il seguente comando per recuperare la sintassi dei fusi orari disponibili:

1 | |

Poi usa la seguente riga di comando:

1 | |

Esempio

Per impostare il fuso orario su Londra, è necessario eseguire il seguente comando:

1 | |

Controllare il fuso orario del server utilizzando la seguente riga di comando:

1 | |

--8<-- [fine:cambiamento di fuso orario]¶

Il wizard inizia chiedendo di selezionare una lingua:

Info

La lingua scelta influirà sia sulla lingua di visualizzazione del sistema che sul layout della tastiera.

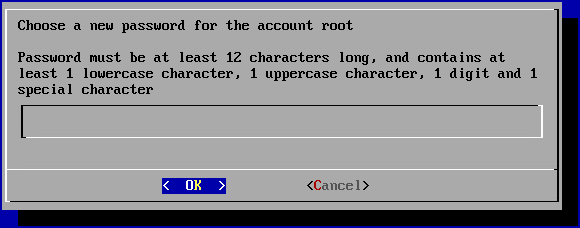

Il wizard ti chiede quindi di aggiungere una nuova password per l'account di sistema root (assicurati che soddisfi la complessità richiesta):

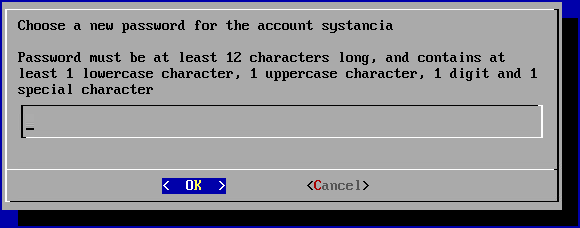

Successivamente, è necessario modificare la password dell'account utente di sistema systancia (assicurarsi che soddisfi la complessità richiesta):

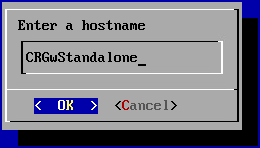

Infine, è necessario inserire il nome della macchina:

--8<-- [fine: sistema-inizializzazione-gw]¶

- 8 <-- [start:network-config-gw]¶

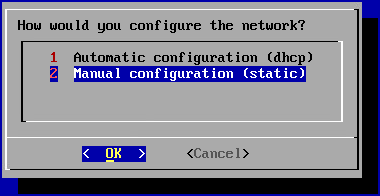

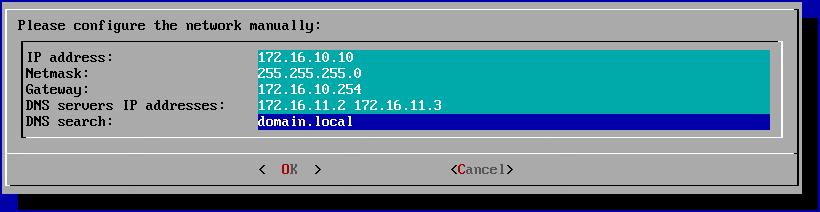

Una volta applicate le impostazioni di sistema, l'Assistente passa alle impostazioni di rete della macchina.

Il primo pannello chiede di scegliere tra una configurazione statica e una configurazione dinamica tramite DHCP:

Raccomandazione

Si raccomanda di utilizzare una configurazione statica per le impostazioni di rete della macchina, in particolare per la funzione di accesso diretto.

È possibile utilizzare DHCP anche se l'indirizzo IP è impostato a livello del server DHCP.

Se la configurazione statica è scelta, il wizard richiederà le seguenti impostazioni di rete:

Tip

È possibile inserire più server DNS (massimo 3) separandoli con spazi.

Configurazione del nome della macchina¶

È possibile modificare il nome del server configurando il nome host e i file host del server.

Modificare il file /etc/hostname per specificare il nome della macchina.

Il prodotto ha bisogno del nuovo nome per un'altra posizione, quindi deve essere fatta una copia del file precedente utilizzando il seguente comando:

1 | |

È necessario replicare la configurazione del file /etc/hosts in relazione all'indirizzo IP primario effettivo della macchina (RIP_MED_WEB_MASTER).

Per fare questo, modificare il file /etc/hosts e verificare che la seconda riga sia nel formato seguente:

2 | |

Example

Se la macchina è denominata MEDIATION-CONTROLLER-MASTER senza appartenere a un dominio e il suo RIP_MED_WEB_MASTER indirizzo IP reale è 10.0.10.10, il file verrebbe completato come segue:

2 | |

Se la macchina appartiene al dominio DOMAIN.LOCAL, il file verrebbe completato come segue:

2 | |

È necessario replicare la configurazione del file /etc/hosts in relazione all'indirizzo IP primario effettivo della macchina (RIP_MED_WEB_SLAVE).

Per fare questo, modificare il file /etc/hosts e verificare che la seconda riga sia nel formato seguente:

2 | |

Example

Se la macchina è denominata MEDIATION-CONTROLLER-SLAVE senza appartenere a un dominio e il suo RIP_MED_WEB_SLAVE indirizzo IP reale è 10.0.10.12, il file verrebbe completato come segue:

2 | |

Se la macchina appartiene al dominio DOMAIN.LOCAL, il file verrebbe completato come segue:

2 | |

Per applicare la nuova configurazione, riavviare il server:

1 | |

Modifica del fuso orario¶

Inizializzazione del Mediation Controller server¶

Inizializzazione del Mediation Controller server¶

Il server Mediation Controller viene inizializzato utilizzando uno script di configurazione. Questo script riconfigura gli indirizzi IP del cluster nei vari servizi del prodotto e preconfigura le impostazioni necessarie per il funzionamento di un gateway HTML5.

Eseguire il programma tramite la seguente riga di comando come root:

1 | |

Lo script ti chiederà di inserire le seguenti informazioni:

IP VIP HTTPS: indirizzo IP virtuale web del cluster, che èVIP_MED_WEB.IP VIP SSL: indirizzo IP SSL virtuale del cluster, che èVIP_MED_SSL.IP VIP ZIO: indirizzo IP virtuale per la connessione del serverSLAVEMediation Controller al database di configurazione interno del serverMASTER, che èVIP_MED_ZEO.IP Master HTTPS: l'indirizzo IP web reale del serverMASTERMediation Controller, che èRIP_MED_WEB_MASTER.IP Master SSL: l'indirizzo IP reale per il router SSL del serverMASTERMediation Controller, che èRIP_MED_SSL_MASTER.IP Slave HTTPS: l'indirizzo IP web reale del serverSLAVEMediation Controller, che èRIP_MED_WEB_SLAVE.IP Slave SSL: l'indirizzo IP reale per il router SSL del serverSLAVEMediation Controller, che èRIP_MED_SSL_SLAVE.HTML5 port: porta di ascolto locale per il reindirizzamento dell'accesso al servizio HTML5 Gateway; si consiglia di inserire la porta1234.Gateway: nome del Edge Gateway; inserire il nome del primo Edge Gateway.Organization: nome dell'organizzazione a cui si connetteranno i gateway Edge e i gateway HTML5.

Una volta completata l'inizializzazione, riavviare il server:

1 | |

Cambiare la password della console cyberelements Gate /mediation/system¶

In questa fase dell'installazione è disponibile una nuova interfaccia di amministrazione: Cambiare la password

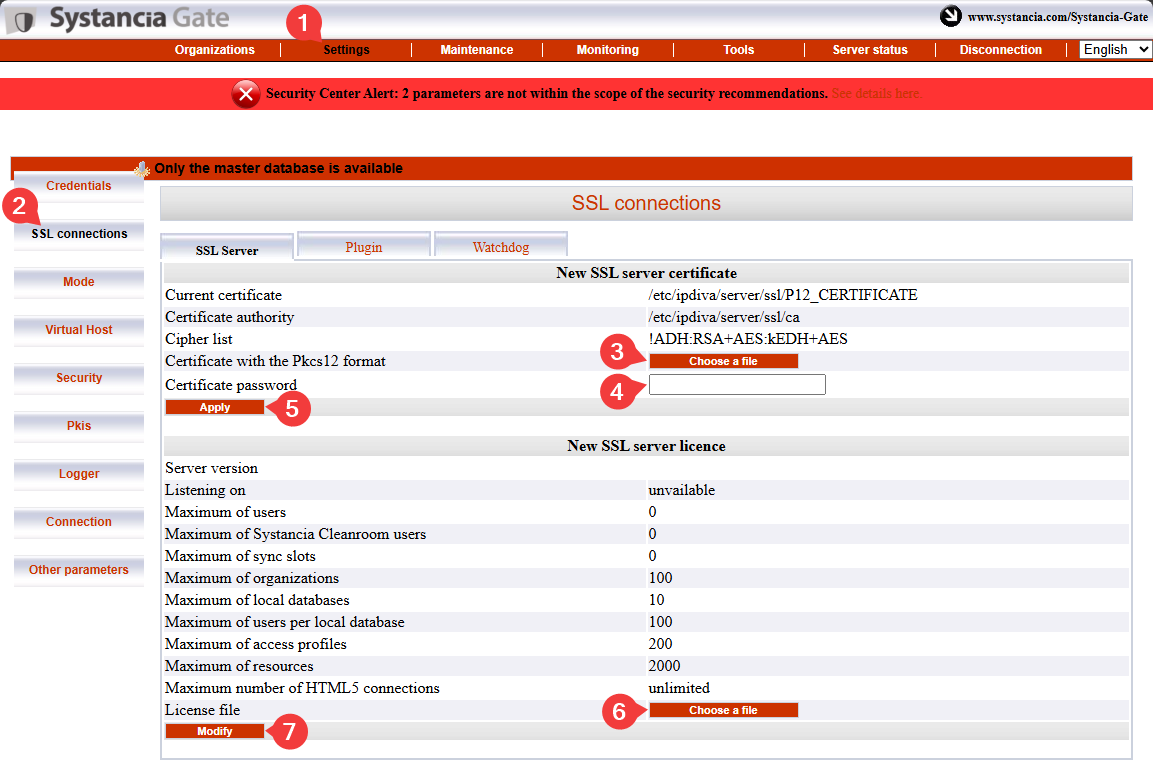

Applicazione di licenze e certificati¶

Sempre nella console /mediation/system, dovrai inserire i certificati e le licenze per il server Mediation Controller.

Attenzione!

La licenza e il certificato SSL Router sono specifici per il server MASTER o SLAVE Mediation Controller.

La configurazione della licenza o del certificato sbagliato causerà malfunzionamenti in seguito.

Applicare la licenza e il certificato per il componente del router SSL:

- Clicca sulla scheda

Settings. - Selezionare

SSL Connectionsdal menu. - Cerca il certificato per il router SSL.

- Inserisci la password per il certificato SSL Router.

- Clicca su

Applyper applicare il certificato al router SSL. - Selezionare il file di licenza del server.

- Clicca su

Modifyper applicare la licenza del server.

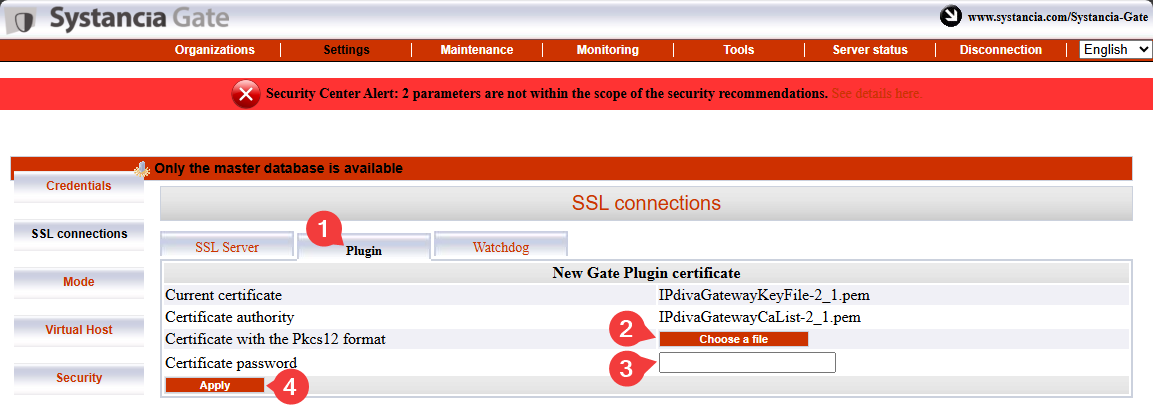

Inserire le informazioni relative al certificato per il client cyberelements Cleanroom:

- Selezionare la scheda

Plugin. - Cerca del certificato client cyberelements Cleanroom.

- Inserire la password del certificato.

- Clicca su

Applyper applicare il certificato.

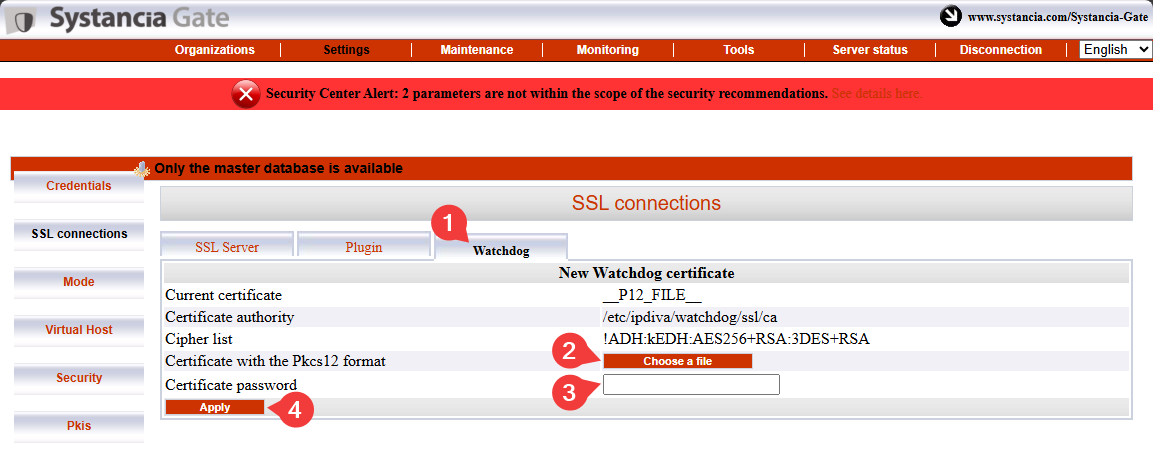

È comunque necessario inserire le informazioni per il certificato Watchdog:

- Selezionare la scheda

Watchdog - Cerca del certificato Watchdog.

- Inserire la password del certificato.

- Clicca su

Applyper applicare il certificato.

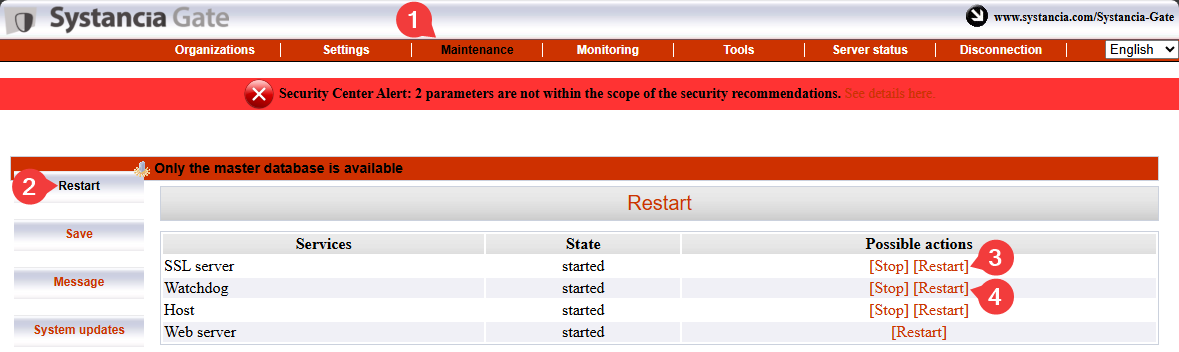

Per far entrare in vigore queste modifiche, è necessario riavviare il router SSL e il Watchdog:

Mediation Controller Accoppiamento del server¶

Attenzione!

In questa fase, entrambi i Mediation Controller I server devono essere stati configurati fino al punto di che applica le licenze e i certificati.

Se il server SLAVE Mediation Controller non è ancora stato configurato, si prega di farlo tornando al inizio di questa documentazione .

Il passaggio di abbinamento del server Mediation Controller stabilisce un collegamento di fiducia tra i due server e inizializza l'operazione di cluster.

** Sul server SLAVE Mediation Controller **

Eseguire il seguente comando, come root, per stabilire una richiesta di accoppiamento al server MASTER Mediation Controller:

1 | |

Sostituire RIP_MED_WEB_MASTER con l'indirizzo IP pertinente.

Esempio

Se RIP_MED_WEB_MASTER è uguale a 10.0.10.10, il comando da inserire è il seguente:

1 | |

** Sul server MASTER Mediation Controller **

Eseguire il seguente comando come root per verificare se ci sono richieste di accoppiamento in sospeso e recuperare l'ID di richiesta:

1 | |

Quindi eseguire il seguente comando per accettare la richiesta di accoppiamento, sostituendo ID con l'ID recuperato con il comando precedente:

1 | |

Esempio

Se il comando hostManagerCtl getPendingRequests restituisce quanto segue:

1 2 3 | |

Quindi il comando per accettare la richiesta di accoppiamento è il seguente:

1 | |

Per verificare l'associazione, utilizzare il seguente comando sul server MASTER o SLAVE Mediation Controller:

1 | |

Il risultato sarà diverso a seconda del server su cui viene eseguito il comando:

Il risultato atteso sul server MASTER Mediation Controller è il seguente:

1 | |

Esempio

slave -> 10.0.10.12

Il risultato atteso sul server SLAVE Mediation Controller è il seguente:

1 | |

Esempio

master -> 10.0.10.10

** Sul server SLAVE Mediation Controller **

È possibile controllare lo stato di bootstrap dal server SLAVE utilizzando il seguente comando:

1 | |

Un cluster che non sta riscontrando problemi di sincronizzazione restituirà il valore 0.

Una serie finale di comandi è necessaria, sempre sul server SLAVE, per sincronizzare un segreto condiviso tra entrambi i Controlli di mediazione:

1 2 | |

Attivazione del collegamento interserver¶

Qual è lo scopo della connessione inter-server?

Si tratta di una connessione speciale per il funzionamento del cluster che consente a un server Mediation Controller di instradare il traffico verso un altro server Mediation Controller nei casi in cui il server Edge Gateway di destinazione non è collegato al primo server ma solo al secondo.

Per esempio, se il server MASTER Mediation Controller non è più connesso al Edge Gateway, può utilizzare il collegamento interserver per raggiungere Edge Gateway tramite il server SLAVE Mediation Controller.

flowchart LR

MASTER(Mediation Controller<br/>MASTER) --x |Connection lost| GW(Edge Gateway)

MASTER --> |Interserver link| SLAVE(Mediation Controller<br/>SLAVE) --> GW** Sul server MASTER Mediation Controller **

Modifica del file /etc/ipdiva/server/remoteServers.xml per indicare la NC del certificato interserver:

1 2 3 4 5 6 7 8 9 | |

Sostituire SLAVECN con la NC del certificato destinato alla connessione interserver.

Se non si conosce la CN del certificato interserver, è possibile inserire il carattere * ( raccomandato in caso di dubbio):

1 2 3 4 5 6 7 8 9 | |

Esempio

Considerando le seguenti informazioni:

- Certificato interserver CN:

my-interserver-cert

Il /etc/ipdiva/server/remoteServers.xml Il documento Mediation Controller MASTER server sarebbe compilato come segue:

1 2 3 4 5 6 7 8 9 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 | |

** Sul server SLAVE Mediation Controller **

Inviare il certificato interserver alla SLAVE Mediation Controller nella directory /tmp/.

Quindi eseguire i seguenti comandi come root per spostarlo alla directory di destinazione con le autorizzazioni appropriate:

1 2 3 | |

Successivamente, modificare il file /etc/ipdiva/server/remoteServers.xml per aggiungere il seguente contenuto al tag <remoteConfig> (il vecchio tag <localCluster> può essere cancellato completamente):

5 6 7 8 9 10 11 12 13 14 15 16 17 | |

Sostituire:

MASTERCN: specificare la CN del certificato SSL Router delMASTERMediation Controller, che di solito èRIP_MED_SSL_MASTER.RIP_MED_SSL_MASTER: corrisponde all'indirizzo IP secondario delMASTERMediation Controller.PORT_RIP_MED_SSL_MASTER: corrisponde alla porta ascoltata dal router SSL del serverMASTERMediation Controller , che di solito è443.INTERSERVER.P12: nome del certificato destinato all'interserver.PASSWORD: password del certificato interserver.

Esempio

Considerando le seguenti informazioni:

- Nome del certificato Interserver:

my-interserver-cert.p12 - Certificato di interserver password:

MySecurePassword - RIP SSL della Mediation Controller

MASTER:10.0.10.11 - Porta sul RIP SSL del Mediation Controller

MASTER:443 - CN del certificato Mediation Controller

MASTER:10.0.10.11

Il /etc/ipdiva/server/remoteServers.xml Il documento Mediation Controller SLAVE server sarebbe compilato come segue:

5 6 7 8 9 10 11 12 13 14 15 16 17 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 | |

Modificare il SLAVE Configurazione del router SSL eseguendo il seguente comando:

1 | |

**Sul server MASTER e SLAVE Mediation Controller **

Riavviare il router SSL per applicare le impostazioni del collegamento interserver:

1 | |

Per confermare che il collegamento interserver funziona correttamente, il seguente comando dovrebbe restituire un risultato:

1 | |

Il comando precedente dovrebbe restituire un log contenente questo TRACE Router.floodWithLocalInfos sent 0 peer(s), 0 foreignPeers and 0 multicast group(s).

Se non viene visualizzato alcun registro di questo tipo, controllare la configurazione eseguita in questo capitolo.

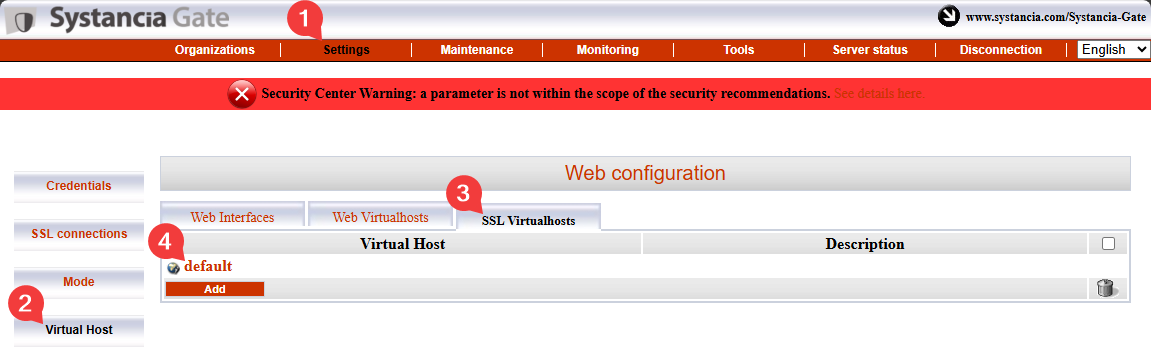

Nel /mediation/system Consola Web del MASTER Mediation Controller

Abilitare la connessione inter-server tra entrambi i controller di mediazione modificando il default Host virtuale SSL:

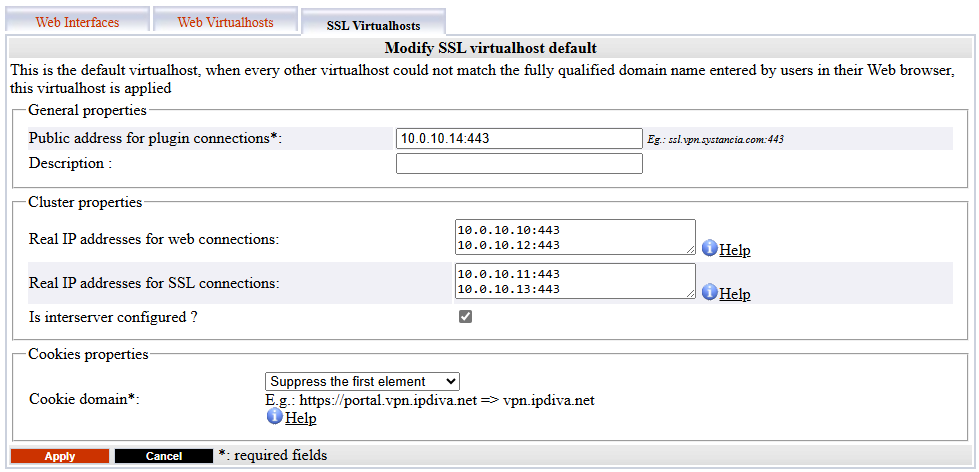

Configurare i vari campi utilizzando le informazioni di seguito e abilitare la funzione di connessione inter-server controllando la cache Is interserver configured?:

Public address for plugin connections: corrisponde aVIP_MED_SSLseguita dalla sua porta di ascolto (di solito443).Real IP addresses for web connections: corrisponde alla coppia di indirizzi IP Web reali (RIP_MED_WEB_MASTEReRIP_MED_WEB_SLAVE) con la loro corrispondente porta, una riga per indirizzo IP e coppia di porte.Real IP addresses for SSL connections: corrisponde alla coppia di indirizzi IP SSL reali (RIP_MED_SSL_MASTEReRIP_MED_SSL_SLAVE) con la loro corrispondente porta, una riga per indirizzo IP e coppia di porte.

Inizializzazione cyberelementi Cleanroom¶

Connezione al database PostgreSQL¶

Per funzionare, cyberelements Cleanroom richiede l'uso di un database PostgreSQL esterno (DB) per memorizzare le sue impostazioni e vari log nella console /system.

Se la DB è direttamente accessibile dai server Mediation Controller, procedere direttamente alla fase di inizializzazione DB .

Connezione a una banca dati sulla LAN¶

Per consentire la connessione a un database situato sulla LAN senza aprire una DMZ al flusso LAN, il flusso del database sarà reindirizzato attraverso un tunnel TLS tra i gateway edge e i controllori di mediazione.

Per ottenere questo risultato, è necessario configurare un Edge Gateway (o due Edge Gateway) utilizzando la tecnologia di base cyberelements Gate.

Dichiarazione di elementi cyberGate Edge Gateways¶

Per fare questo, iniziare con l'accesso alla console /mediation/system di cyberelements Gate.

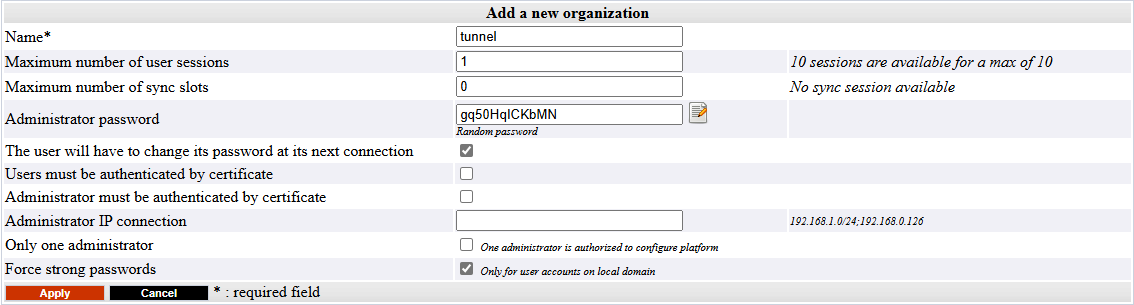

Poi vai al menu Organizzazioni e fai clic su Aggiungi:

Inserire il nome dell'organizzazione, che deve essere diverso da quello assegnato a ** cyber** elementi Cleanroom (ad esempio tunnel), definire almeno una licenza di sessione utente e la password dell'account admin:

Accedere all'interfaccia di amministrazione dell'organizzazione creata in precedenza con l'account admin e andare a /gate/admin:

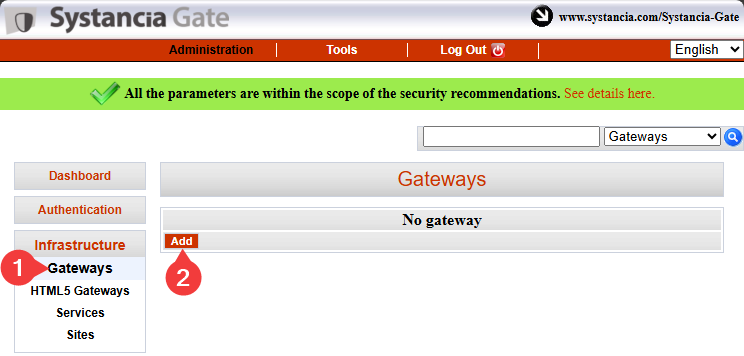

Quindi dichiari entrambi gli Edge Gateway che verranno usati per creare il tunnel.

Sulla sinistra, passare il mouse su Infrastructure e fare clic su Gateways, quindi fare clic sul pulsante Add:

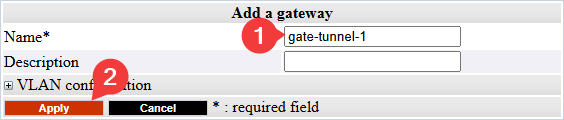

Indicare il nome del primo Edge Gateway e confermare la sua dichiarazione:

Info

Come promemoria, il nome di un Edge Gateway è collegato al certificato che userà per autenticarsi con il router SSL del Mediation Controller.

Questo nome assume la forma seguente <GW_NAME>@<ORGANIZATION_NAME>, dove <GW_NAME> corrisponde al nome del Edge Gateway e dove <ORGANIZATION_NAME> corrisponde al nome dell'organizzazione creato nella console di sistema cyberelements Gate.

Ripetere la fase di dichiarazione Edge Gateway per la seconda Edge Gateway.

Connessioni e impostazioni di tunnel su gateway di bordo¶

Info

I seguenti passaggi possono essere replicati su entrambi i gateway edge utilizzati per il tunnel per accedere al database.

Prerequisiti

Per completare questa parte, è necessario utilizzare:

- Un apparecchio virtuale Edge Gateway per il quale è stata eseguita solo l'inizializzazione del sistema.

- Un Edge Gateway installato da zero con i Edge Gateway componenti installati.

In primo luogo, utilizzare uno strumento come WinSCP o FileZilla per inviare il certificato che consente la connessione alla directory Edge Gateway/tmp/ tramite SCP.

Quindi connettersi tramite SSH e passare a root.

Per collegare il Edge Gateway a entrambi i Controller di mediazione, è necessario creare due nuove istanze Edge Gateway in modo che una si connetta al MASTER Mediation Controller mentre la seconda si connette al SLAVE Mediation Controller.

Per crearli, eseguire i seguenti comandi:

1 2 | |

Copia il file del certificato nelle directory /etc/ipdiva/gateway-tunnel-master/ssl/ e /etc/ipdiva/gateway-tunnel-slave/ssl/:

1 2 | |

Sostituire <CERT_NAME> con il nome del certificato che il Edge Gateway deve utilizzare per connettersi al Mediation Controller.

Configurare le istanze Edge Gateway in modo da consentire loro di connettersi ai controllori di mediazione.

Le configurazioni variano a seconda del Mediation Controller da contattare.

Modificare il file /etc/ipdiva/gateway-tunnel-master/gateway.xml e completarlo utilizzando le seguenti informazioni (sono state omesse diverse sezioni contrassegnate da […]):

1 2 3 4 5 6 7 8 9 10 11 12 | |

Sostituire i seguenti elementi:

@SERVER@: deve essere sostituito dall'indirizzoRIP_MED_SSL_MASTER@SERVERPORT@: deve essere sostituita dalla porta di ascolto del router SSL, normalmente impostata su443keyfile.pem: deve essere sostituito dal nome del file del certificatoPASSWORD: deve essere sostituito dalla password del certificato@RPC_PORT@: deve essere sostituita da una porta che non ascolta la macchina; può essere utilizzata la porta9082

Esempio

Considerando le seguenti informazioni:

RIP_MED_SSL_MASTERè uguale a:10.0.10.11- SSL Porta di ascolto del router:

443 - Nome del file del certificato:

gate-tunnel.p12 - Certificato password:

Str0ngP@ssw0rd

Il /etc/ipdiva/gateway-tunnel-master/gateway.xml file sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 | |

Modificare il file /etc/ipdiva/gateway-tunnel-slave/gateway.xml e completarlo utilizzando le seguenti informazioni (sono state omesse diverse sezioni contrassegnate da […]):

1 2 3 4 5 6 7 8 9 10 11 12 | |

Sostituire i seguenti elementi:

@SERVER@: deve essere sostituito dall'indirizzoRIP_MED_SSL_SLAVE@SERVERPORT@: deve essere sostituita dalla porta di ascolto del router SSL, normalmente impostata su443keyfile.pem: deve essere sostituito dal nome del file del certificatoPASSWORD: deve essere sostituito dalla password del certificato@RPC_PORT@: deve essere sostituita da una porta che non ascolta la macchina; può essere utilizzata la porta9083

Esempio

Considerando le seguenti informazioni:

RIP_MED_SSL_SLAVEè uguale a:10.0.10.13- SSL Porta di ascolto del router:

443 - Nome del file del certificato:

gate-tunnel.p12 - Certificato password:

Str0ngP@ssw0rd

Il /etc/ipdiva/gateway-tunnel-slave/gateway.xml file sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 | |

Ora che le istanze sono configurate per connettersi ai Controlli di mediazione, devono ancora essere configurate per reindirizzare la connessione Mediation Controller al database.

Per fare questo, modificare il file /etc/ipdiva/gateway-tunnel-master/services.xml come segue:

1 2 3 4 5 6 7 8 9 | |

Sostituire DB_SERVER con il nome DNS o l'indirizzo IP per la connessione al database e DB_PORT con la porta di ascolto dell'istanza del database.

Replicare le impostazioni per l'istanza che si connette al server SLAVE Mediation Controller copiando il file:

1 | |

Infine, avviare le istanze Edge Gateway in modo che stabiliscano una connessione con i Controlli di mediazione:

1 2 | |

Configurazione del tunnel dei controllori di mediazione¶

Per far sì che il tunnel possa essere utilizzato dai Controllatori di Mediazione, dovete ancora dichiarare la loro esistenza.

Per fare ciò, accedi come root ai Controlli di mediazione e modifica il file /etc/ipdiva/server/services.xml per aggiungere la sezione seguente (sono state omesse diverse sezioni contrassegnate con […]):

1 2 3 4 5 6 7 8 9 10 11 12 13 14 | |

Sostituire i seguenti elementi:

GW1_NAMEcon il nome del primo Edge GatewayGW2_NAMEcon il nome del secondo Edge GatewayORGANIZATION_NAMEdal nome dell'organizzazione di cyberelements Gate creata in precedenza

Esempio

Considerando le seguenti informazioni:

- Nome di Edge Gateway 1:

gate-tunnel-1 - Nome di Edge Gateway 2:

gate-tunnel-2 - Nome dell'organizzazione cyberelements Gate:

tunnel

Il /etc/ipdiva/server/services.xml Il fascicolo sarebbe compilato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 | |

Per applicare la nuova configurazione, riavviare il router SSL con il seguente comando:

1 | |

Inizializzazione del database¶

Per inizializzare il database PostgreSQL per la configurazione del sistema, è necessario prima dichiarare come connettersi ad esso sui Controlli di mediazione.

Per fare questo, modificare il file /etc/ipdiva/care/databasesettings.ini su entrambi i server per inserire i seguenti elementi:

2 3 4 5 6 7 8 9 | |

Sostituire i seguenti elementi:

DB_USERNAMEcon il nome utente utilizzato per connettersi al database.DB_PWDcon la password dell'utente che si accede.DB_HOSTper l'indirizzo IP o il nome DNS utilizzato per connettersi al database; se si utilizza una connessione tramite Edge Gateways, è necessario inserire127.0.0.1.DB_PORTper la porta utilizzata per connettersi all'istanza del database; se viene utilizzata una connessione tramite Edge Gateways, è necessario inserire1432.

L'inizializzazione del database può essere avviata con i seguenti comandi, ** da eseguire solo su Mediation Controller**:

1 2 | |

Dopo di che, tutto ciò che resta è di riavviare il servizio apache2 ** su entrambi i Controlli di mediazione ** per applicare l'inizializzazione del database di sistema:

1 | |

Configurazione di un server NTP¶

Si raccomanda di impostare un server orario per mantenere aggiornato l'orologio del sistema. la pagina di configurazione NTP.

Configurazioni iniziali di elementi cyber Cleanroom¶

Autorizzazione dell'accesso alle interfacce web con l'IP virtuale¶

Per impostazione predefinita, non è consentito collegarsi alle interfacce web elementi cyber Cleanroom del prodotto con l'IP virtuale VIP_MED_WEB.

Per aggiungere l'autorizzazione, eseguire come root i seguenti comandi sui Controlli di mediazione:

1 2 | |

Sostituire IP con l'indirizzo IP corrispondente a VIP_MED_WEB.

Configurazioni iniziali¶

In questa fase, i server dei controllori di mediazione sono installati, ma devono ancora essere eseguite diverse azioni:

-

Modificare le password predefinite

Modificare le password predefinite per le console di sistema.

-

Installare certificati e licenze

Il Mediation Controller richiede diversi certificati e una licenza per essere operativo.

Solo il certificato per il client cyberelements Cleanroom deve essere nuovamente dichiarato su entrambi i controller di mediazione (utilizzare il RIPRIP_MED_WEB_MASTEReRIP_MED_WEB_SLAVE). -

Configurare il certificato web

Configurare il certificato web utilizzato per connettersi alle interfacce web

-

Dichiarazione di un nome DNS

Aggiungere un nome DNS autorizzato per connettersi alle interfacce web.

-

Configurare l'organizzazione

Configurare l'organizzazione elementi cyber Cleanroom.

Configurazione con accesso diretto alla base di dati

Configurare con l'accesso al database tramite il tunnel di Edge Gateways

-

Dichiarazione dei gateway di bordo

Declare che i gateway Edge o i gateway HTML5 devono essere installati.

-

Creare un sito logico

Creare e configurare un sito logico che raggruppi Gateway Edge e Gateway HTML5 che possono accedere alle risorse locali.

-

Installare un Edge Gateway

Installare e configurare un nuovo Edge Gateway con i server Mediation Controller appena installati.

Sarà inoltre configurata un'istanza di HTML5 Gateway.