Installazione del server Edge Gateway¶

Nota

Come promemoria, il passaggio a root su macchine Debian deve essere fatto con il seguente comando:

1 | |

Scaricare lo specchio e gli strumenti necessari¶

Il mirror cyberelements Cleanroom 4.6 e la chiave di firma del repository di Systancia possono essere scaricati da questo link (richiede la creazione di un account cliente): Systancia Marketplace

Oltre allo specchio e alla chiave, per il processo di aggiornamento saranno necessari strumenti di terze parti:

- Un client SSH (su Windows, lo strumento PuTTY può essere utilizzato)

- Un client SCP (su Windows, il WinSCP o FileZilla possono essere utilizzati degli strumenti)

Usa il client SSH per connetterti in remoto al tuo server.

Usa il client SCP per trasferire i file sulla tua macchina remota.

Preparazione per l'installazione¶

Configurazione della rete¶

È altamente raccomandato definire un indirizzo di rete statico per il server Edge Gateway. Per fare questo, è necessario prima recuperare il nome dell'interfaccia di rete della macchina e il suo indirizzo MAC. Eseguire il seguente comando come root:

1 | |

Questo comando mostra il nome dell'interfaccia di rete, il suo stato, il suo indirizzo MAC e le impostazioni dell'interfaccia.

Esempio

Dopo l'esecuzione del comando, viene visualizzato il seguente output:

1 | |

Il nome dell'interfaccia di rete è ens192 e il suo indirizzo MAC è 00:50:56:a1:56:9f.

Una volta ottenuti il nome dell'interfaccia di rete e l'indirizzo MAC, è ora possibile modificare la configurazione di rete della macchina.

Modificare il file /etc/network/interfaces utilizzando il seguente modello:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 | |

In caso di:

INTERFACE_NAMEdeve essere sostituito dal nome dell'interfaccia di rete precedentemente recuperata.MAC_ADDRESSdeve essere sostituito con l'indirizzo MAC precedentemente recuperato.IP_GWdeve essere sostituito con l'indirizzo IP del server.NETMASKdeve essere sostituito dalla maschera di rete associata all'indirizzo IP.NETWORK_GATEWAYdeve essere sostituito dal gateway di rete predefinito.IP_DNSdeve essere sostituito dall'indirizzo IP del server DNS. Se occorre configurare più server (massimo 3), separarli con uno spazio.DNS_SUFFIXdeve essere sostituito dal suffisso DNS da utilizzare. Se non è necessario inserire alcun suffisso, cancellare la riga.

Esempio

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 | |

Prima di applicare la configurazione, ci sono altri tre passaggi da completare.

Il primo è installare i pacchetti resolvconf e bridge-utils in modo che la configurazione DNS specificata nel file precedente possa essere applicata e l'interfaccia br0 possa essere utilizzata:

1 | |

Il secondo è quello di verificare la configurazione del file /etc/hosts per quanto riguarda l'indirizzo IP della macchina (IP_GW).

Per fare questo, modificare il file /etc/hosts e verificare che la seconda riga sia nel formato seguente:

2 | |

Esempio

Se la macchina è denominata EDGE-GATEWAY senza appartenere a un dominio e il suo indirizzo IP IP_GW è 172.16.10.10, il file verrebbe completato come segue:

2 | |

Se la macchina appartiene al dominio DOMAIN.LOCAL, il file verrebbe completato come segue:

2 | |

Attenzione!

Una configurazione errata del file può causare un errore durante l'installazione del pacchetto collectd.

Non resta che riavviare il server:

1 | |

Configurazione del gestore di pacchetti APT¶

Posizionare i file recuperati dal Systancia Marketplace sul server in /tmp/ utilizzando un client SCP:

systancia.gpgcleanroom-4.6.1-build33.1096.D12-full.tgz

Accedi al server come root, poi esegui i seguenti comandi per sbloccare il repository di Systancia, configurare il suo utilizzo in APT e autenticarlo.

1 2 3 4 5 | |

Si consiglia vivamente di disabilitare l'installazione di pacchetti non necessari quando si eseguono i comandi apt. Per farlo, eseguire il seguente comando:

1 | |

Installazione del server cyberelements Cleanroom Edge Gateway¶

Installazione di componenti di base¶

Iniziare l'installazione dei componenti utilizzando il seguente comando come root:

1 | |

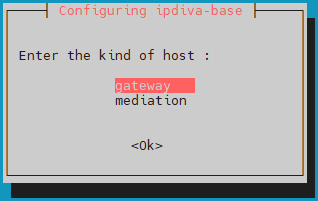

Dopo aver scaricato tutte le dipendenze, si aprirà una finestra che vi chiederà di selezionare il tipo di server. gateway:

Cosa fare in caso di errore?

Se vi è un errore nelle informazioni inserite, continuare con l'installazione del pacchetto ipdiva-base e quindi utilizzare il seguente comando per riconfigurare il server:

1 | |

Installazione di componenti Edge Gateway¶

Iniziare quindi l'installazione dei componenti specifici del server Edge Gateway utilizzando il seguente comando:

1 | |

Il Edge Gateway i componenti del server sono ora installati. Resta solo riavviare la macchina in modo che i componenti appena installati possano iniziare:

1 | |

Installazione di componenti HTML5 Gateway¶

Usare il seguente comando per iniziare l'installazione dei componenti HTML5 Gateway sul server Edge Gateway:

1 | |

Utilizzare le seguenti righe di comando per abilitare e configurare le funzioni di trasferimento di file e stampante virtuale:

1 2 3 | |

impostazioni specifiche per cyberelementi Cleanroomoperazione¶

Una volta applicate le impostazioni di rete, le istanze Edge Gateway e HTML5 Gateway devono ancora essere connesse ai Controller di mediazione.

Per fare questo, una prima istanza di Edge Gateway e HTML5 Gateway si connetterà alla MASTER Mediation Controller, mentre le seconde istanze si connetteranno alla SLAVE Mediation Controller.

Warning

Se l'installazione Edge Gateway non si trova all'interno della LAN e quindi gli indirizzi RIP_MED_SSL_MASTER e RIP_MED_SSL_SLAVE non sono accessibili (anche con NAT).

Quindi dovrai solo configurare la prima istanza di Edge Gateway e HTML5 Gateway, che verrà impostata per connettersi a VIP_MED_SSL.

In questo contesto, può essere utilizzata l'appliance virtuale autonoma, che è preconfigurata con due istanze, mentre la sua controparte autonoma è preconfigurata con una singola istanza.

Prima di continuare con le seguenti istruzioni, assicurarsi di avere i seguenti elementi:

- Certificato per Edge Gateway e HTML5 Gateway da collegare

- Certificato per il servizio di registrazione

- Un client SSH (su Windows, lo strumento PuTTY può essere utilizzato)

- Un client SCP (su Windows, il WinSCP o FileZilla possono essere utilizzati degli strumenti)

Trasferire i certificati nella directory /tmp/ della macchina.

Creazione di istanze per connettersi al SLAVE Mediation Controller¶

Eseguire i seguenti comandi come root per dichiarare una nuova istanza di Edge Gateway e HTML5 Gateway che verrà utilizzato per connettersi al SLAVE Mediation Controller:

1 2 | |

Connecting Edge Gateways¶

Copia il file del certificato dal Edge Gateway alle directory /etc/ipdiva/gateway/ssl/ e /etc/ipdiva/gateway-slave/ssl/, che può essere fatto con comandi simili a questo come root (sostituire <CERT_NAME> con il nome del certificato per il Edge Gateway):

1 2 | |

Configurare le istanze Edge Gateway in modo da consentire loro di connettersi ai controllori di mediazione.

Le configurazioni variano a seconda del Mediation Controller da contattare.

Modificare il file /etc/ipdiva/gateway/gateway.xml e completarlo utilizzando le seguenti informazioni (sono state omesse diverse sezioni contrassegnate da […]):

1 2 3 4 5 6 7 8 9 10 | |

Sostituire i seguenti elementi:

_FILL_ME_WITH_SERVER_ADDRESS_:: deve essere sostituito con l'indirizzoRIP_MED_SSL_MASTER, il carattere:e la porta di ascolto del router SSL, normalmente impostata su443keyfile.pem: deve essere sostituito dal nome del file del certificatoPASSWORD: deve essere sostituito dalla password del certificato

Esempio

Considerando le seguenti informazioni:

RIP_MED_SSL_MASTERè uguale a:10.0.10.11- SSL Porta di ascolto del router:

443 - Nome del file del certificato:

edge-gateway.p12 - Certificato password:

Str0ngP@ssw0rd

Il /etc/ipdiva/gateway/gateway.xml file sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 | |

Infine, avviare l'istanza Edge Gateway per caricare le nuove impostazioni e collegarlo alla MASTER Mediation Controller:

1 | |

Modificare il file /etc/ipdiva/gateway-slave/gateway.xml e completarlo utilizzando le seguenti informazioni (sono state omesse diverse sezioni contrassegnate da […]):

1 2 3 4 5 6 7 8 9 10 11 12 | |

Sostituire i seguenti elementi:

@SERVER@: deve essere sostituito dall'indirizzoRIP_MED_SSL_SLAVE@SERVERPORT@: deve essere sostituita dalla porta di ascolto del router SSL, normalmente impostata su443keyfile.pem: deve essere sostituito dal nome del file del certificatoPASSWORD: deve essere sostituito dalla password del certificato@RPC_PORT@: deve essere sostituita con una porta TCP disponibile sulla macchina; generalmente si usa la porta9081

Esempio

Considerando le seguenti informazioni:

RIP_MED_SSL_SLAVEè uguale a:10.0.10.13- SSL Porta di ascolto del router:

443 - Nome del file del certificato:

edge-gateway.p12 - Certificato password:

Str0ngP@ssw0rd - Porta RPC disponibile:

9081

Il /etc/ipdiva/gateway-slave/gateway.xml file sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 | |

Infine, avviare l'istanza Edge Gateway per caricare le nuove impostazioni e collegarlo alla SLAVE Mediation Controller:

1 | |

Configurazione del servizio di registrazione¶

Spostare il certificato per il servizio di registrazione nella directory /etc/ipdiva/careserver/ con un comando simile a questo (sostituire <CERT_NAME> con il nome del certificato previsto):

1 | |

Successivamente, configurare il servizio modificando il seguente file: /etc/ipdiva/careserver/careserver.xml. La configurazione del file dovrebbe essere simile a questa (la sezione seguente omette molte righe del file contrassegnato con […]):

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 | |

Fai le seguenti modifiche:

- Cambiare l'indirizzo IP di ascolto del servizio di registrazione in

0.0.0.0(ascolta tutti gli indirizzi IP disponibili) - Sostituire

recording_service.p12con il nome del certificato per il servizio di registrazione - Sostituire

PASSWORDcon la password del certificato del servizio di registrazione - Aggiungere la riga

<element>http://127.0.0.1:9081</element>

Esempio

Considerando le seguenti informazioni:

- Nome del file del certificato:

fqdn.edge-gateway.local.p12 - Certificato password:

Str0ngP@ssw0rd

Il fascicolo /etc/ipdiva/careserver/careserver.xml sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 | |

Validare le nuove impostazioni riavviando il servizio di registrazione:

1 | |

Connecting HTML5 Gateway instances¶

Se l'istanza HTML5 Gateway deve essere configurata, eseguire il seguente comando sul server Edge Gateway come root per attivare l'avvio automatico dell'istanza:

1 | |

Copia il file del certificato dal gateway HTML5 alle directory /etc/ipdiva/html5gateway/ssl/ e /etc/ipdiva/html5gateway-slave/ssl/, che può essere fatto con comandi simili a questo come root (sostituire <CERT_NAME> con il nome del certificato per il gateway HTML5):

1 2 | |

Configurare le istanze del gateway HTML5 in modo da consentire loro di connettersi ai controllori di mediazione.

Le configurazioni variano a seconda del Mediation Controller da contattare.

Modificare il file /etc/ipdiva/html5gateway/html5gateway.xml e completarlo utilizzando le seguenti informazioni (sono state omesse diverse sezioni contrassegnate da […]):

1 2 3 4 5 6 7 8 9 10 | |

Sostituire i seguenti elementi:

_FILL_ME_WITH_SERVER_ADDRESS_:: deve essere sostituito con l'indirizzoRIP_MED_SSL_MASTER, il carattere:e la porta di ascolto del router SSL, normalmente impostata su443keyfile.pem: deve essere sostituito dal nome del file del certificatoPASSWORD: deve essere sostituito dalla password del certificato

Esempio

Considerando le seguenti informazioni:

RIP_MED_SSL_MASTERè uguale a:10.0.10.11- SSL Porta di ascolto del router:

443 - Nome del file del certificato:

html5-gateway.p12 - Certificato password:

Str0ngP@ssw0rd

Il fascicolo /etc/ipdiva/html5gateway/html5gateway.xml sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 | |

Infine, riavviare l'istanza HTML5 Gateway per caricare le nuove impostazioni e collegarlo al MASTER Mediation Controller:

1 | |

Modificare il file /etc/ipdiva/html5gateway-slave/html5gateway.xml e completarlo utilizzando le seguenti informazioni (sono state omesse diverse sezioni contrassegnate da […]):

1 2 3 4 5 6 7 8 9 10 11 12 | |

Sostituire i seguenti elementi:

@SERVER@: deve essere sostituito dall'indirizzoRIP_MED_SSL_SLAVE@SERVERPORT@: deve essere sostituita dalla porta di ascolto del router SSL, normalmente impostata su443keyfile.pem: deve essere sostituito dal nome del file del certificatoPASSWORD: deve essere sostituito dalla password del certificato@RPC_PORT@: deve essere sostituita con una porta TCP disponibile sulla macchina; generalmente si usa la porta9089

Esempio

Considerando le seguenti informazioni:

RIP_MED_SSL_SLAVEè uguale a:10.0.10.13- SSL Porta di ascolto del router:

443 - Nome del file del certificato:

html5-gateway.p12 - Certificato password:

Str0ngP@ssw0rd - Porta RPC disponibile:

9089

Il /etc/ipdiva/html5gateway-slave/html5gateway.xml file sarebbe configurato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 | |

File completo

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 | |

Infine, riavviare l'istanza HTML5 Gateway per caricare le nuove impostazioni e collegarlo al SLAVE Mediation Controller:

1 | |

Configurazioni prima di collegare i gateway HTML5¶

Per far funzionare le applicazioni HTML5, è necessario eseguire ulteriori configurazioni ** sui server dei Mediation Controllers **. Accedere ai server MASTER e SLAVE ** dei Mediation Controllers ** come root.

Creare o modificare il file /etc/ipdiva/httpd/commonParameters.extra.conf per aggiungere una sezione equivalente a quanto segue per HTML5 Gateway:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 | |

In caso di:

URL_HTML5deve essere sostituito con il contenuto del campoURLdel gateway HTML5 configurato nella console di amministrazione quando dichiara il gateway HTML5 (per un cluster, di solitoHTML5-1eHTML5-2).GW_NAMEdeve essere sostituito dal nome di un Edge Gateway situato sullo stesso server del gateway HTML5. Il carattere pipe alla fine della riga ** deve essere mantenuto **.ORGANIZATION_NAMEdeve essere sostituito dal nome dell'organizzazione a cui si collega il precedente Edge Gateway.

Esempio

Per una piattaforma con le seguenti impostazioni:

- Nome dell'organizzazione:

my-organization-name - Dichiarazione del primo gateway HTML5 nella console di amministrazione:

- Nome:

html5-gateway-1 - URL:

HTML5-1 - Protocollo:

WebSocket

- Nome:

- Dichiarazione del secondo gateway HTML5 nella console di amministrazione:

- Nome:

html5-gateway-2 - URL:

HTML5-2 - Protocollo:

WebSocket

- Nome:

- Un Edge Gateway il server sul primo gateway HTML5 ha:

- Un servizio Edge Gateway denominato

edge-gateway-1 - Un servizio di gateway HTML5 denominato

html5-gateway-1

- Un servizio Edge Gateway denominato

- Un server Edge Gateway sul secondo gateway HTML5 ha:

- Un servizio Edge Gateway denominato

edge-gateway-2 - Un servizio di gateway HTML5 denominato

html5-gateway-2

- Un servizio Edge Gateway denominato

Il file di configurazione /etc/ipdiva/httpd/commonParameters.extra.conf creato verrà impostato come segue:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 | |

Prima di applicare le nuove impostazioni, è necessario verificare che la nuova configurazione non causi errori di blocco per il server web Apache2.

Per fare questo, eseguire il seguente comando:

1 | |

Se il ritorno è Syntax OK, le modifiche possono essere applicate con il comando qui sotto. Altrimenti, controlla la configurazione del tuo file /etc/ipdiva/httpd/commonParameters.extra.conf.

1 | |

Configurazione di un server NTP¶

Si raccomanda di impostare un server orario per mantenere aggiornato l'orologio del sistema. nella pagina di configurazione NTP.