Installazione dell'autenticazione a due fattori con Google Authenticator¶

Creare un nuovo token TOTP nella console di amministrazione¶

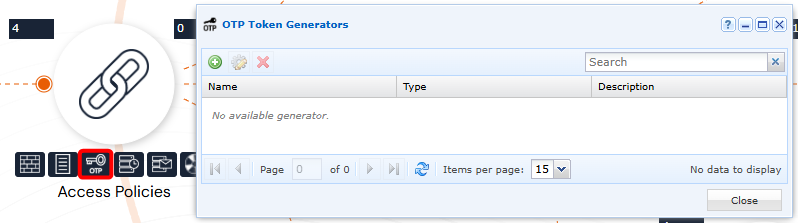

Apri il generatore di token OTP da un account amministratore:

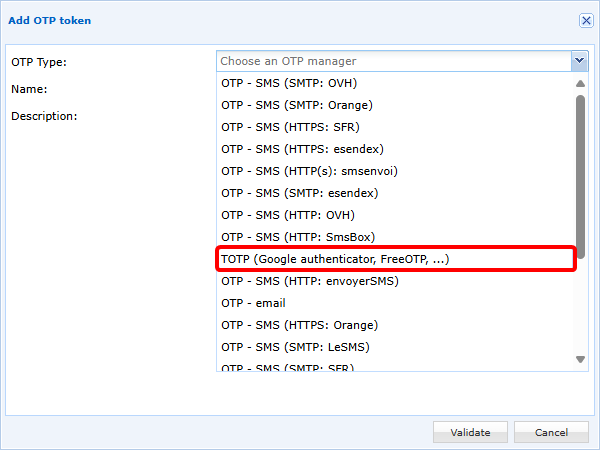

Aggiungere un nuovo token TOTP e selezionare TOTP (Google authenticator, FreeOTP, ...):

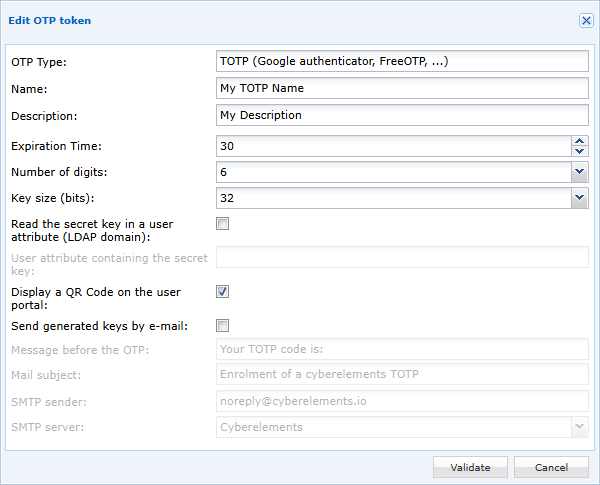

Quindi configurate il token TOTP:

- Definire un nome. Si prega di notare che questo nome verrà visualizzato all'utente in Google Authenticator se viene selezionato il metodo di iscrizione al codice QR.

- I campi

Expiration TimeeNumber of Digitsdipendono dal generatore TOTP. Per Google Authenticator, questi valori devono essere impostati rispettivamente su30secondi e6cifre. - Il

Key size (bits)è impostato come32di default, che è il valore raccomandato, anche se sono possibili impostazioni di16o64bit.

Esistono due metodi per memorizzare le chiavi TOTP:

-

(Metodo raccomandato) La memorizzazione delle chiavi in cyberelements.io o cyberelements Cleanroom, può essere utilizzata in 3 modalità operative:

- Con l'opzione

Display a QR Code on the user portal, quando l'utente si autentica per la prima volta, gli verrà fornito un codice QR da scansionare con Google Authenticator per registrare il proprio TOTP. - In combinazione con o senza l'opzione precedente, la chiave TOTP può essere inviata via e-mail all'utente, che dovrà quindi eseguire una registrazione manuale:

- Se non è attivata alcuna opzione, gli amministratori saranno responsabili dell'importazione manuale delle chiavi TOTP e della loro comunicazione agli utenti.

- Con l'opzione

-

Mantenere la chiave in un attributo utente: è necessario specificare il nome dell'attributo (sensibile a cassa) che conterrà la chiave TOTP.

Warning

Questo metodo è compatibile solo per gli utenti appartenenti a un dominio LDAP.

Inoltre, come accedere ciberneticoelementi.io o ciberneticoelementi Cleanroom Se l'attributo di accesso al server LDAP è di sola lettura, spetta all'amministratore inserire il contenuto dell'attributo configurato con la chiave TOTP dell'utente.

Questo metodo non può quindi essere configurato con le opzioni per visualizzare la chiave TOTP tramite codice QR o per inviare la chiave via e-mail.

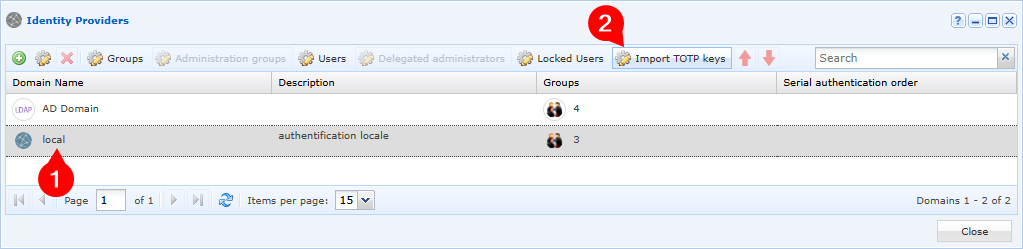

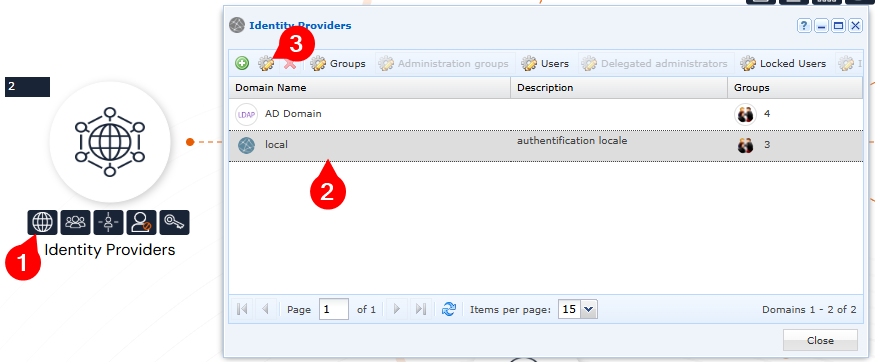

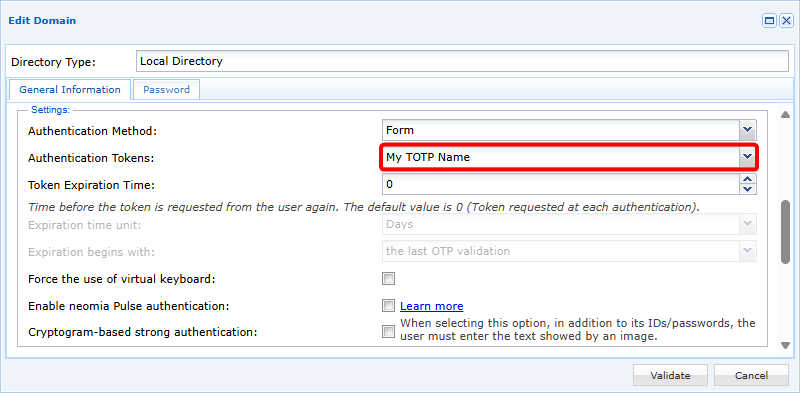

Abilitazione di TOTP su un dominio di autenticazione¶

Nel dominio di autenticazione, modificare il dominio per il quale si desidera abilitare TOTP MFA:

Il tempo di scadenza consente di definire se l'utente dovrà inserire il proprio TOTP (valore a 0) dopo un certo numero di ore o giorni per ogni autenticazione:

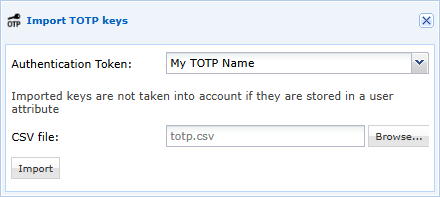

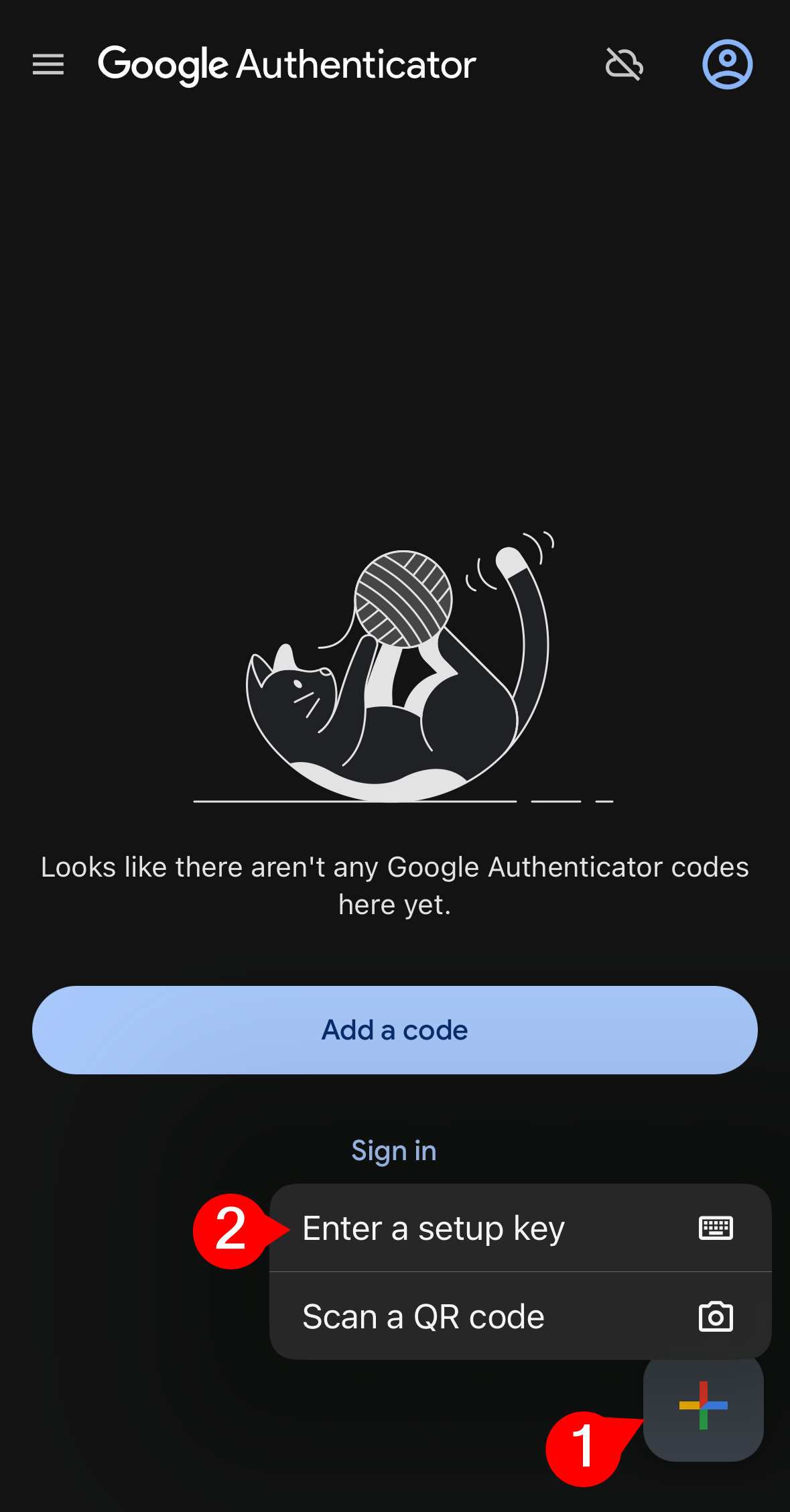

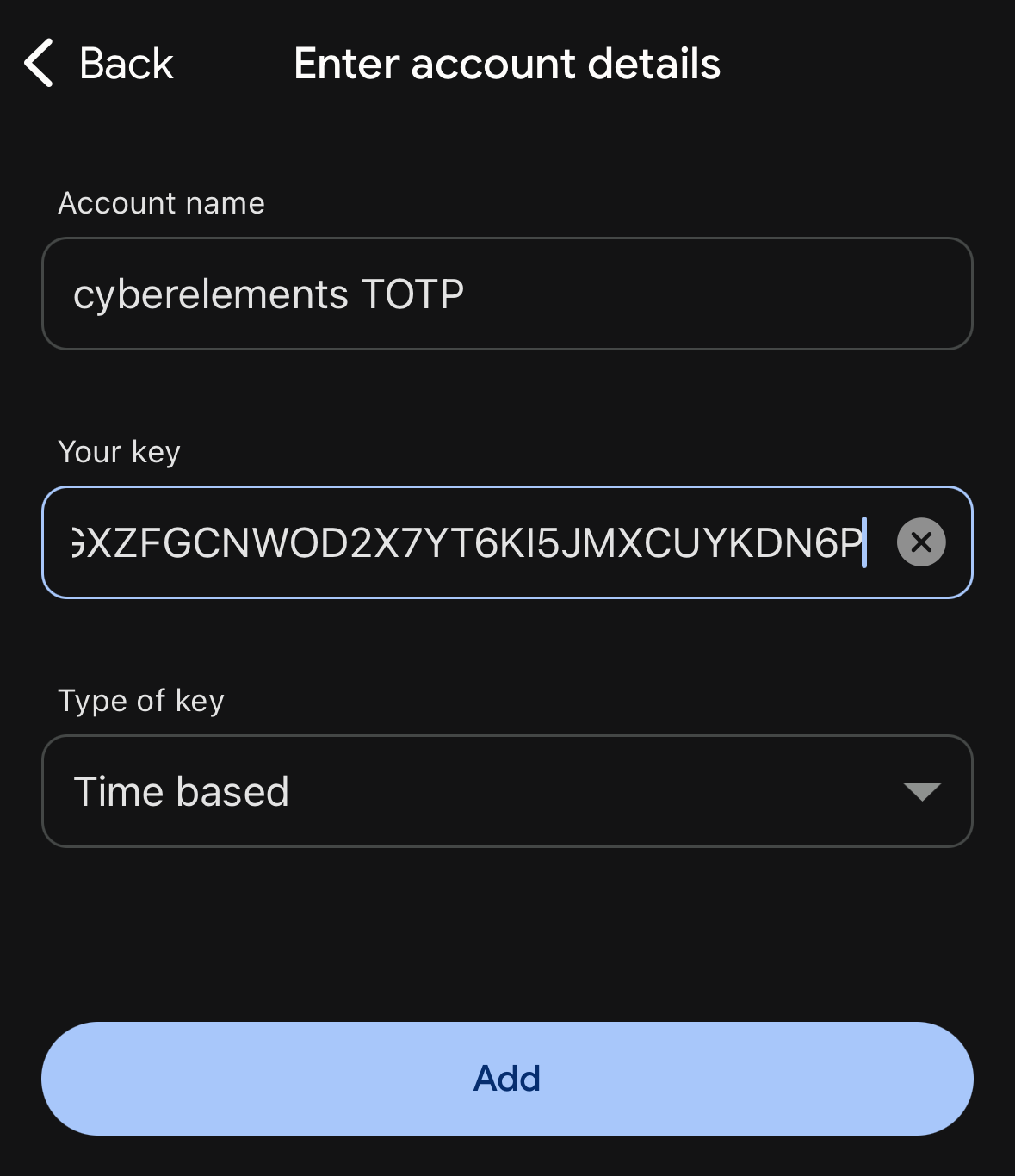

Importazione manuale delle chiavi TOTP¶

La chiave TOTP si basa sullo standard RFC3548 base 32.

Pertanto:

- I caratteri supportati sono quelli di RFC3548: lettere da A a Z e numeri da 2 a 7

- La chiave deve contenere solo lettere maiuscole

- La chiave deve contenere 32 caratteri (se configurata in questo modo nel token TOTP)

Esempio

- Non lo so.

L'importazione si basa su un file CSV con due colonne:

1 | |

La prima colonna deve contenere il nome dell'utente e la seconda la chiave TOTP associata.

Tip

Se viene specificato un codice vuoto, il codice dell'utente verrà reimpostato e verrà generato un nuovo codice la prossima volta che l'utente si connetterà.

Example

Per avere l'associazione tra l'utente e la seguente chiave TOTP (il terzo utente ha il proprio reset della chiave TOTP):

user1/AHGXZFGCNWOD2X7YT6KI5JMXCUYKDN6Puser2/PIHYCEG2374V76523EVXAMZOUT36F3FGuser3/

Il file CSV deve contenere:

1 2 3 4 | |

Una volta preparato il file CSV, deve essere importato per un dominio specifico e per il token TOTP: